Es ist die größte Angst jedes Website-Besitzers: zu hören, dass seine Website gehackt wurde. Auch wenn WordPress eine sichere Plattform ist, sind alle Websites angreifbar, insbesondere wenn du nicht die notwendigen Maßnahmen ergriffen hast, um deine Website vor Hackern zu sichern und schützen.

Aber wenn deine WordPress-Website gehackt wurde und der Schaden bereits angerichtet ist, ist nicht alles verloren; es gibt einige Möglichkeiten, wie du Inhalte wiederherstellen, den Schaden beheben und vor allem deine Website vor zukünftigen Angriffen schützen kannst.

In diesem Artikel werden wir die folgenden Fragen beantworten:

- Wie du erkennst, ob deine WordPress-Website gehackt wurde

- Warum deine Website gehackt wurde

- Die fünf häufigsten Arten, wie eine WordPress-Website gehackt wird

- Wie du eine gehackte WordPress-Website reparierst

- Wie du eine WordPress-Website vor Hackern schützt

- Häufig gestellte Fragen zu WordPress-Hacks

Wie erkenne ich, ob meine WordPress-Website gehackt wurde?

(Wenn du bereits weißt, dass deine Website gehackt wurde, überspringe diesen Abschnitt und erfahre, wie du das Problem beheben kannst.)

Wenn deine Website seltsam funktioniert und du nicht sicher bist, was los ist, bedeutet das nicht unbedingt, dass du gehackt wurdest. Es könnte sich um einen Softwarefehler, Probleme mit dem Hosting, ein Caching-Problem oder eine Reihe anderer Probleme handeln. Es kann manchmal am Anfang schwierig sein festzustellen, ob deine Website gehackt wurde oder ob das, was du erlebst, auf andere Ursachen zurückzuführen ist.

Anzeichen dafür, dass deine Website gehackt wurde:

1. Deine Website lädt nicht.

Es gibt viele mögliche Gründe, warum deine Website nicht geladen wird, ein bösartiger Angriff ist nur einer davon. Wenn du versuchst, deine Website zu laden, sieh dir die angezeigte Fehlermeldung an. Einige Fehler sind so allgemein, dass sie nicht besonders hilfreich für die Diagnose des Problems sind, aber zu wissen, welche Art von Fehler du erhältst, ist der erste Schritt zur Diagnose der Ursache.

Hier sind einige der häufigsten WordPress-Fehler:

- HTTP 500 Internal Server Error. Dies ist der häufigste Fehler, auf den Website-Besucher stoßen können. Bei WordPress-Websites kann der Fehler als „Fehler beim Herstellen einer Datenbankverbindung“, „Interner Serverfehler“ oder „Verbindungstimeout“ angezeigt werden. In deinen Serverprotokollen erscheint wahrscheinlich der Fehlercode „HTTP 500“. Es handelt sich um einen sehr allgemeinen Fehler, und das Einzige, was er besagt, ist, dass auf dem Server deiner Website ein Problem vorliegt. Dieses könnte auf einen Hacker zurückzuführen sein, aber auch ein Serverkonfigurationsproblem bei deinem Hoster, ein Caching-Problem, veraltete oder schlecht codierte Plugins oder Software oder fehlerhafter Code könnten der Grund sein.

- HTTP 502 Bad Gateway Error oder 503 Service Unavailable. Obwohl sich diese Fehler voneinander unterscheiden, deuten sie beide auf ein serverseitiges Problem hin. Die häufigste Ursache für einen dieser Fehler ist ein plötzlicher Anstieg des Datenverkehrs oder der HTTP-Anfragen, aber die gleichen Probleme, die einen „500 Internal Server Error“ verursachen können, können auch einen 502- oder 503-Fehler verursachen. Wenn du keinen massiven Anstieg deines Website-Traffics erwartest, ist es gut möglich, dass du entweder ein fehlerhaftes Plugin hast oder deine Website angegriffen wird. Weitere mögliche Ursachen für 502- und 503-Fehler sind falsche Firewall-Konfigurationen und Probleme mit der Konfiguration des Content Delivery Network (CDN). Wenn du eine Shared-Hosting-Plattform verwendest, kann eine andere Website auf deinem Server ein Problem haben, das dazu führt, dass der gesamte Server ausfällt.

- 401 Unauthorized, 403 Forbidden und Connection Refused by Host. Wenn du eine dieser Fehlermeldungen erhältst, liegt das daran, dass du keine Berechtigung mehr hast, auf den Inhalt oder den Server zuzugreifen. Die Fehler 401 und 403 sind in der Regel auf geänderte Dateiberechtigungen oder Passwörter zurückzuführen, während Connection Refused by Host auf ein falsches Passwort oder ein Problem mit der Serverportkonfiguration hinweisen kann. Wenn du deine Passwörter oder Dateiberechtigungen nicht geändert hast, ist es sehr gut möglich, dass ein Hacker schuld ist.

Dein Fehler ist hier nicht aufgelistet? Sieh dir diese umfassende Liste der Fehler an, die das Laden deiner Website verhindern.

2. Du kannst dich nicht bei deinem WordPress-Dashboard anmelden.

Wenn du dich nicht bei deinem WordPress-Dashboard anmelden kannst, solltest du als Erstes dein Passwort zurücksetzen. Wenn du viele Websites verwaltest, hast du vielleicht einfach vergessen, dass du dein Passwort auf einer bestimmten Website geändert hast.

Wenn du keine E-Mails zum Zurücksetzen des Passworts erhältst, kann das daran liegen, dass deine Website die native PHP-mail()-Funktion von WordPress verwendet. E-Mail-Anbieter wie Gmail, Yahoo und Outlook blockieren oft E-Mails, die mit der PHP-mail()-Funktion gesendet werden. Wenn du noch keinen SMTP-Server verwendest, um E-Mails von deiner Website zu senden, könnte das der Grund sein. Wenn du in der Vergangenheit keine Probleme mit der Zustellung von E-Mails hattest oder bereits einen SMTP-Server für die E-Mails deiner Website verwendest, solltest du dir möglicherweise Sorgen machen, dass dein Konto kompromittiert wurde.

Ein Hacker könnte Zugriff auf dein Konto erlangt und dein Passwort sowie die zugehörige E-Mail-Adresse geändert haben. Wenn du einen Fehler erhältst, der besagt: „Fehler: Der Benutzername ‚deinbenutzername‘ ist auf dieser Website nicht registriert“, ist es wahrscheinlich, dass der Hacker dein Konto gelöscht und ein neues Administratorkonto für sich selbst erstellt hat.

3. Du erhältst eine Malware-Warnmeldung, wenn du auf Google nach deiner Website suchst oder versuchst, deine Website zu laden.

Google Safe Browsing erkennt unsichere Websites und zeigt eine Malware-Warnmeldung an, wenn ein Benutzer versucht, die Website zu besuchen. Alle bekannten Browser verwenden die Daten von Google Safe Browsing, um Besucher auf das Vorhandensein von Malware hinzuweisen. Wenn du diese Warnung auf deiner Website siehst, wurdest du wahrscheinlich gehackt.

4. Es erscheinen Änderungen auf deiner Website, die du nicht vorgenommen hast.

Einige Hacker injizieren Inhalte, um an persönliche Informationen von Besuchern zu kommen oder Besucher mit böswilliger Absicht zu anderen Websites umzuleiten. Wenn du auf deiner Website Inhalte siehst, die weder von dir noch von einem anderen autorisierten Benutzer stammen, ist es wahrscheinlich, dass sie gehackt wurde.

Diese Änderungen können offensichtlich sein, zum Beispiel deine gesamte Startseite wurde durch neue Inhalte ersetzt, ein seltsames Pop-up oder Werbeanzeigen auf einer Website, auf der keine Anzeigen geschaltet werden sollten. Es könnte sich aber auch um etwas Unauffälligeres handeln, wie Links oder Buttons auf deiner Website, die du nicht erstellt hast. Manchmal verwenden Hacker Spam-Kommentare oder verstecken Links an Stellen, an denen es schwierig ist, sie zu finden. Sie können Links an abgelegenen Orten wie in deinem Footer hinzufügen oder sie wahllos in den Artikeltext einfügen. Oder sie könnten auf Buttons, die du bereits auf deiner Website hast, Links austauschen.

5. Werbeanzeigen auf deiner Website leiten Benutzer zu verdächtigen Websites weiter.

Wenn du normalerweise Werbung auf deiner Website schaltest, kann es eine Weile dauern, bis du bemerkst, ob eine deiner Anzeigen zu einer bösartigen Website weiterleitet. Hacker, die sogenanntes „Malvertising“ betreiben, verwenden Anzeigen, um Besucher auf Phishing- und Malware-Websites umzuleiten. Diese Art von Hacks kann leicht unbemerkt bleiben, insbesondere bei Displaynetzwerk-Anzeigen, bei denen die Website nicht unbedingt Kontrolle darüber hat, welche Werbung genau angezeigt wird.

Wenn du solche Anzeigen auf deiner Website findest, solltest du die betreffende Anzeige und das Benutzerkonto des Inserenten sofort entfernen. Wenn die Anzeige über ein Displaynetzwerk geschaltet wird, kannst du vorübergehend Werbung auf deiner Website deaktivieren und das Displaynetzwerk benachrichtigen, damit es diese Anzeigen aus seinem System entfernen kann.

6. Die Leistung deiner Website sinkt plötzlich – sie lädt sehr langsam oder meldet Zeitüberschreitungsfehler.

Wenn deine Website lädt, aber ungewöhnlich langsam ist oder Server-Zeitüberschreitungen meldet, ist die Ursache wahrscheinlich ein überlasteter Server. Dies kann auf einen Hacking-Versuch, ein fehlerhaftes Plugin oder etwas anderes auf deiner Website zurückzuführen sein, das die Ressourcen deines Servers belastet.

7. Deine Website leitet zu einem anderen Ort weiter.

Das ist ein schlechtes Zeichen. Wenn du versuchst, deine Website zu besuchen, und stattdessen zu einer anderen Website weitergeleitet wirst, wurdest du definitiv gehackt. Dafür braucht ein Hacker Zugriff auf die Dateien auf deinem Server oder auf dein Konto bei deinem Domain-Registrar.

Wenn es ihm gelungen ist, sich Zugang zu deinem Registrar-Konto zu verschaffen, könnte er eine 301-Weiterleitung zu deinen DNS-Einträgen hinzufügen. Wenn er sich durch das Knacken eines WordPress-Admin-Passworts oder das Beschaffen deiner FTP-Zugangsdaten Zugriff auf deine Website verschafft hat, könnte er einen Weiterleitungscode zu verschiedenen Dateien auf deiner Website hinzufügen, einschließlich deiner Dateien index.php oder wp-config.php.

8. Kunden melden dir unbefugte Abbuchungen.

Wenn du WooCommerce oder ein anderes E-Commerce-System verwendest und Beschwerden über unbefugte Abbuchungen erhältst, hast du es möglicherweise mit einem Datenverstoß zu tun. Jemand könnte sich in deine Website oder dein Zahlungsgateway gehackt haben.

WooCommerce speichert keine Kreditkartennummern oder Sicherheitscodes auf deiner Website, aber andere Daten wie Kundennamen, Adressen und E-Mails werden in deiner Datenbank gespeichert. Diese Informationen könnten von Hackern verwendet werden, um die Identität von Kunden zu stehlen oder Belastungen auf gestohlenen Kreditkarten zu initiieren.

9. Du bemerkst neue, unbekannte Benutzerkonten oder FTP/SFTP-Anmeldedaten.

Vielleicht überprüfst du nicht regelmäßig deine Liste der Benutzerkonten. Aber wenn du eine große Website betreibst, auf der sich Benutzer für ein Konto registrieren können, solltest du regelmäßig die Benutzerliste in deinem WordPress-Dashboard auf Spam-Konten überprüfen. Wenn du Konten von Administratoren, Redakteuren oder Shop-Betreibern bemerkst, die du nicht erstellt hast, wurdest du möglicherweise gehackt.

Spam-Konten werden oft von Bots erstellt. Auch wenn sie nicht immer Zugriff auf Kerndateien erhalten, können sie dennoch erheblichen Schaden anrichten, indem sie Spam-Kommentare hinterlassen, die sich negativ auf deinen Ruf auswirken können, deine Datenbank aufblähen und deine Benutzer zu schädlichen Websites oder Malware weiterleiten.

Du solltest auch besonders auf deine File Transfer Protocol (FTP)-Konten achten. Wenn du einen Entwickler mit der Erstellung deiner Website beauftragt hast und selbst relativ wenige technische Arbeiten zur Wartung deiner Website durchführst, hast du dir deine FTP-Anmeldeinformationen vielleicht überhaupt noch nie angesehen. Falls du keine Kopie dieser Informationen hast, findest du sie in deinem Webhosting-Konto. Idealerweise solltest du Secure File Transfer Protocol (SFTP) anstelle von FTP verwenden.

Der FTP-Zugriff auf deine Website ist völlig ungesichert und überträgt sensible Daten im Klartext, sodass jeder Hacker leicht auf sie zugreifen kann. SFTP verschlüsselt Informationen, wodurch deine Befehle, Anmeldeinformationen und andere Daten sicher bleiben.

Üblicherweise wird bei der Einrichtung deines Hosting-Kontos automatisch ein einziger SFTP-Benutzer erstellt. Wenn du mehr als einen SFTP-Benutzer siehst oder ein unbekanntes FTP-Konto mit deiner Website verknüpft ist, ist das Anlass zur Sorge. Entferne unbekannte Konten und ändere sofort die Passwörter deiner bekannten Konten.

10. Du wurdest von deinem Sicherheitsplugin über ein Problem informiert.

Wenn du ein Sicherheitsplugin verwendest, erhältst du eine E-Mail, wenn verdächtige Aktivitäten auf deiner Website festgestellt werden. Wenn dein Sicherheitsplugin auch die Überwachung von Ausfallzeiten beinhaltet, wirst du auch benachrichtigt, wenn deine Website aus irgendeinem Grund nicht erreichbar ist. Diese Benachrichtigungen können dir helfen, schnell Probleme wie Plugin-Sicherheitslücken, schwerwiegende Fehler oder Hacking-Versuche zu erkennen, zu diagnostizieren und darauf zu reagieren.

11. Dein Webhoster hat dich über ein Problem auf deiner Website informiert.

Hosting-Unternehmen hassen Hacker, Spam und überlastete Server, daher achten sie auf mögliche Probleme auf den Websites ihrer Kunden. Wenn dein Server überlastet ist oder dein Hoster viele Missbrauchsmeldungen in Bezug auf deine Domain erhält, wirst du wahrscheinlich umgehend über das Problem informiert. Wenn du Nachrichten von deinem Hoster über ein Problem mit deiner Website erhältst, solltest du dem so schnell wie möglich nachgehen.

Warum wurde meine WordPress-Website gehackt?

Wenn du gehackt wurdest, fragst du dich wahrscheinlich, warum das passiert ist. Es kann wie ein persönlicher Angriff erscheinen – und manchmal ist es das auch. Wenn du eine Website betreibst, die sich mit sensiblen Themen befasst, kannst du von sogenannten „Hacktivisten“ ins Visier genommen werden. Oder vielleicht hast du einen Mitarbeiter, der seine Zugriffsrechte zu seinem persönlichen Vorteil nutzt, oder einen unzufriedenen ehemaligen Mitarbeiter, der sich rächen möchte.

Aber die meisten Hacker verfolgen keine große, komplexe Agenda und zielen nicht persönlich auf dich ab. Viel häufiger führen sie einfache Betrügereien bei leichten Opfern durch, um Geld zu stehlen, um sensible Informationen zu sammeln oder einfach nur, um Ärger zu verursachen. Wenn deine Haustür jeden Tag rund um die Uhr offen wäre, würdest du dich kaum wundern, wenn jemand hereinkommen und ein paar Dinge stehlen würde. Bei deiner Website ist das nicht anders. Schlechte Sicherheitspraktiken sind der Hauptgrund, warum Websites gehackt werden.

Obwohl viele kleine Unternehmen Cybersicherheit nicht als hohe Priorität betrachten, richten sich 43% der Cyberangriffe gegen kleine Unternehmen.

Kleine Unternehmen verfügen oft nicht über das Wissen und die Ressourcen, um ihre Websites sicher und geschützt zu halten. Selbst die größten Unternehmen, die eigene Teams für Online-Sicherheit haben, werden gelegentlich gehackt. Aber die Millionen von kleinen Unternehmen, die ihre Websites ungeschützt lassen, sind die einfachsten Ziele für Hacker – und deshalb werden sie angegriffen.

Die fünf häufigsten Arten, wie eine WordPress-Website gehackt wird

Wie werden Betreiber von WordPress-Websites am häufigsten von Hackern angegriffen? Es gibt viele verschiedene Methoden, wie Hacker sich Zugriff auf deine Website verschaffen können, aber sind hier die fünf häufigsten:

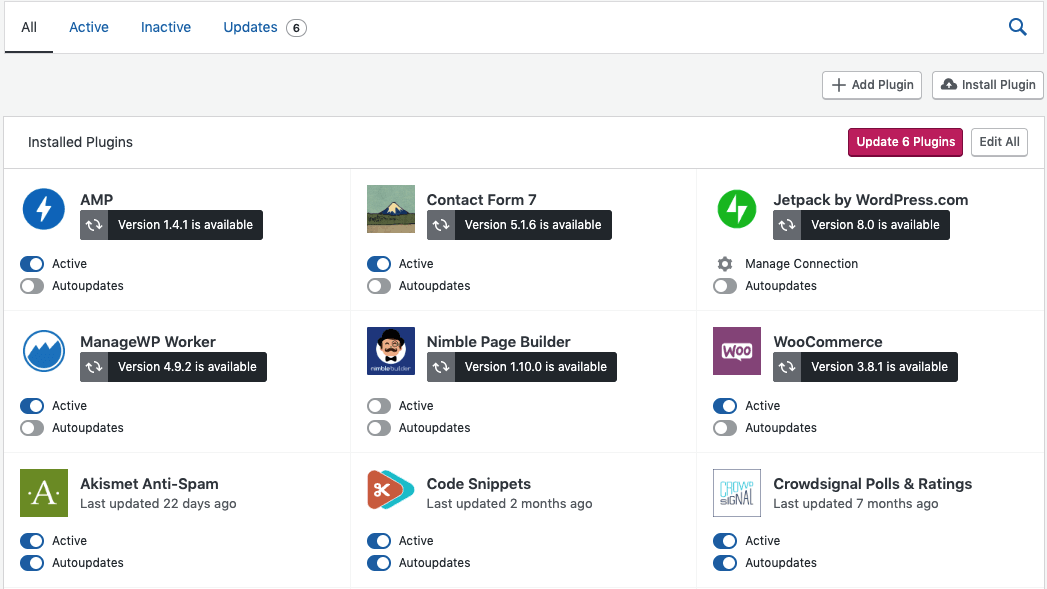

1. Veraltete Plugins, WordPress-Kern und Theme-Dateien

Veraltete Software und Website-Frameworks sind eine der beliebtesten Methoden, mit denen sich Hacker Zugriff auf deine Website verschaffen. Da 42 % aller Websites mit WordPress betrieben werden, ist es nicht überraschend, dass Websites, die WordPress verwenden, häufige Ziele für Hacker sind. Mit 54.000 kostenlosen Plugins allein im WordPress-Verzeichnis gibt es reichlich Gelegenheit für Hacker, schlecht codierte, verlassene oder veraltete Plugins auszunutzen.

In der Regel werden Sicherheitslücken öffentlich gemacht, wenn zur Behebung dieser Sicherheitslücken neue Versionen von Plugins erscheinen. Dass sie erst nach Erscheinen der Korrektur öffentlich gemacht werden, verhindert, dass Hacker diese Informationen maximal ausnutzen. Aber sobald sie öffentlich bekannt sind, werden Hacker versuchen, diese Hintertüren so lange wie möglich auszunutzen.

Mindestens 33 % aller WordPress-Websites verwenden veraltete Software, was sie anfällig für Hacker macht, die nun die benötigten Informationen haben, um einzudringen.

2. Schwachstellen für Brute-Force-Angriffe

Brute-Force-Angriffe verwenden Software, die verschiedene Kombinationen von Benutzernamen und Passwörtern ausprobiert, bis die richtige Kombination gefunden wird. Die folgenden Unsicherheiten auf deiner Website können die Wahrscheinlichkeit eines Brute-Force-Angriffs erhöhen:

- Keine Begrenzung der Anmeldeversuche. Wenn du keine Begrenzung für Anmeldeversuche festlegst, können Hacker unendlich viele Benutzernamen und Passwörter ausprobieren. Das kann dazu führen, dass sie Zugriff auf deine Website erhalten (im schlimmsten Fall) oder dass sie deinen Server stark belasten und lahmlegen (im besten Fall).

- Kurze oder leicht zu erratende Passwörter. Je kürzer dein Passwort ist oder je weniger Arten von Zeichen verwendet werden, desto einfacher können Hacker es mit einem Brute-Force-Angriff knacken. Da so viele Leute Passwörter wie ‚123456‘ oder ‚Passwort‘ verwenden, ist es kein Wunder, dass Brute-Force-Angriffe so häufig sind.

- Keine CAPTCHAs auf deinem Anmeldeformular. CAPTCHAs werden verwendet, um zu überprüfen, ob die Person, die sich anmelden oder ein Formular absenden möchte, ein Mensch ist. Da die meisten Brute-Force-Angriffe von Bots durchgeführt werden, sind CAPTCHAs sehr effektiv, um diese Angriffe zu verhindern.

- Keine Zwei-Faktor-Authentifizierung. Die Zwei-Faktor-Authentifizierung (2FA) verwendet neben einem Passwort zusätzliche Sicherheitsmaßnahmen, um einen Benutzer zu authentifizieren. Dabei kann es sich um eine Sicherheitsfrage wie „Wie hieß dein erstes Haustier?“ handeln, um einen Code, der an die E-Mail-Adresse oder Telefonnummer des Benutzers gesendet wird, oder um eine Authentifizierungs-App eines Drittanbieters. Wenn du diese zusätzliche Sicherheitsebene nicht zu deiner Website hinzufügst, haben es Hacker viel leichter, einzudringen.

- Kein Schutz vor Brute-Force-Angriffen. Ein Tool zum Schutz for Brute-Force-Angriffen blockiert automatisch verdächtige Bots und Personen, sodass diese nicht auf deine Website zugreifen können.

3. Unsicheres Hosting

Wenn deine Website kein SSL-Zertifikat hat oder FTP anstelle von SFTP für den serverseitigen Zugriff auf deine Website verwendet, ist dein Hosting unsicher. Sicheres Hosting verwendet die Secure Socket Layer (SSL)-Verschlüsselung, um eine sichere Kommunikation zwischen deiner Website und Browsern zu gewährleisten. Gemeinsame Hosting-Umgebungen können auch die Sicherheit deiner Website beeinträchtigen. Wenn eine andere Website auf deinem Server gehackt wird, kann auch deine Website betroffen sein.

4. Dateiberechtigungen

Die Dateien deiner Website haben Berechtigungen für unterschiedliche Zugriffsebenen. Wenn deine WordPress-Dateiberechtigungen falsch eingestellt sind, kann dies Hackern einfachen Zugriff auf wichtige Dateien und sensible Daten ermöglichen.

5. Passwortdiebstahl

Viele Millionen Passwörter werden jedes Jahr gestohlen. Du kannst von Google Benachrichtigungen über Datenverletzungen erhalten, wenn du Passwörter in deinem Browser speicherst. Google vergleicht deine gespeicherten Passwörter für bestimmte Websites mit einer Liste bekannter Datenverletzungen und sendet dir eine Warnung, wenn es deine Informationen in einer Liste durchgesickerter Passwörter findet. Wenn du kompromittierte Passwörter nicht änderst, nachdem du davon erfahren hast, kannst du leicht gehackt werden.

Wie repariere ich meine gehackte WordPress-Website und stelle sie wieder her?

Keine Panik! Atme tief durch und bleib ruhig, während du diesen Schritten folgst, um deine Website wiederherzustellen und dich vor zukünftigen Hacks zu schützen.

Bevor wir uns eingehend mit diesem Thema befassen, kannst du ein paar einfache Dinge versuchen, um Probleme auf deiner Website zu beheben, bevor du den Schluss ziehst, dass du gehackt wurdest:

- Warte ein paar Minuten und lade die Seite neu.

- Lösche deinen Cache und deine Cookies.

- Leere deinen DNS-Cache.

- Starte deinen Browser neu.

- Starte dein Gerät neu.

Wenn diese schnellen Schritte dein Problem nicht lösen, ist es an der Zeit, weitere Untersuchungen anzustellen.

1. Stelle fest, was passiert ist

Wenn du dich bei deiner Website anmelden kannst und ein WordPress-Sicherheitsplugin hast, das Aktivitäten überwacht (wie das Jetpack-Aktivitätsprotokoll), sieh nach, wer sich angemeldet hat, wann das war und was geändert wurde.

So kannst du herausfinden, welche Dateien betroffen sind und welche Benutzerkonten zurückgesetzt werden müssen. Erstelle eine Liste mit allen verdächtigen Aktivitäten, die du findest.

Wenn dein Sicherheitsplugin kein Aktivitätsprotokoll hat, du kein Sicherheitsplugin hast oder du keinen Zugriff auf deine Website hast, solltest du deinen Webhoster kontaktieren und ihn bitten, in den Fehlerprotokollen deines Servers nachzusehen. Der technische Support kann möglicherweise nicht genau feststellen, was los ist, sollte aber zumindest feststellen können, ob der Server, deine Plugins, eine falsch konfigurierte .htaccess- oder .wp-config-Datei oder ein Website-Hack für das Problem verantwortlich ist.

Wenn es so aussieht, als würde es sich höchstwahrscheinlich um ein Software- oder Serverproblem handeln, solltest du dich über die Problembehandlung bei WordPress informieren. Wenn es so aussieht, als ob du gehackt wurdest, ist es an Zeit, deine Website zu bereinigen und wiederherzustellen, indem du zum nächsten Schritt übergehst.

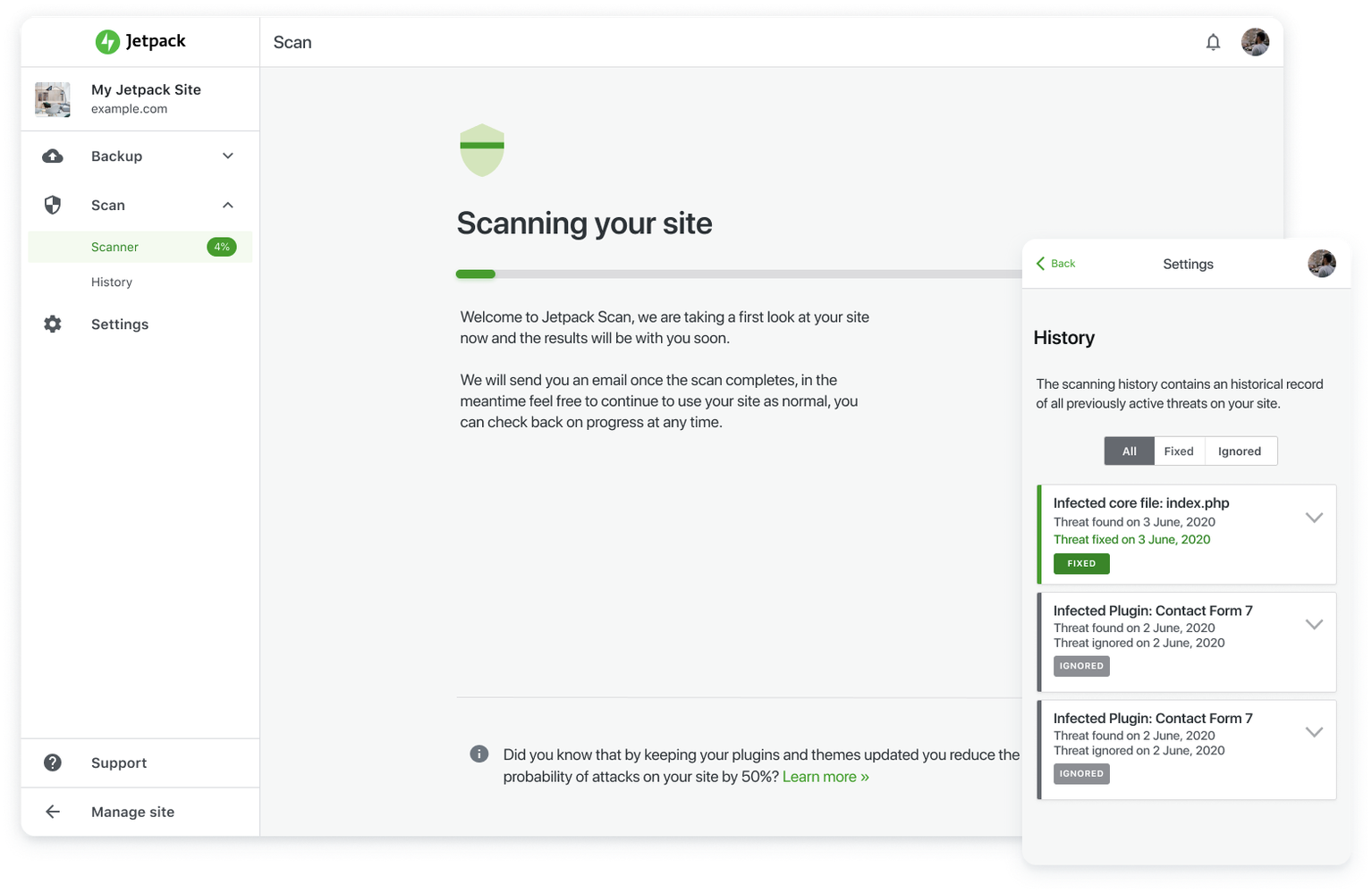

2. Verwende einen Website-Scanner, um Malware zu erkennen und deine Website zu reparieren

Es gibt einige ausgezeichnete Website-Scanner zur Überprüfung deiner Website auf Malware, injizierten Code, modifizierte Kerndateien oder andere Warnsignale, die auf einen Hack hinweisen. Vergleiche die Aktivitäts- oder Fehlerprotokolle auch mit den von dir notierten Dateien.

Ein guter Website-Scanner für WordPress kann auch Probleme beheben, die er findet. Ein Vorteil von Jetpack Scan ist, dass es die meisten bekannten Malware-Probleme mit einem Klick beheben kann. Und als zusätzlichen Bonus schützt es deine WordPress-Website mit regelmäßigen Malware-Scans.

Wenn du keinen Malware-Scanner hast und keinen Zugriff auf deine Website hast, um ein Plugin zu installieren, kannst du einen kostenlosen webbasierten Scanner wie PCrisk ausprobieren. Er kann die Malware nicht entfernen, aber er kann zumindest feststellen, ob sich Malware auf deiner Website befindet, damit du versuchen kannst, sie manuell zu entfernen.

3. Stelle deine Website wenn möglich anhand eines Backups wieder her

Wenn du die Malware nicht entfernen kannst oder nicht sicher bist, ob deine Website vollständig desinfiziert wurde, solltest du deine Website stattdessen anhand eines Backups wiederherstellen. Möglicherweise bewahrt dein Hoster Backups deiner Website auf, oder vielleicht verwendest du bereits ein Backup-Plugin für WordPress wie Jetpack Backup. Jetpack speichert mehrere Kopien deiner Backup-Dateien auf denselben sicheren Servern, die WordPress für seine eigenen Websites verwendet – so sind sie nicht nur vor Infektionen geschützt, sondern können auch wiederhergestellt werden, wenn deine Website vollständig ausgefallen ist.

Das Wiederherstellen anhand von Backups ist jedoch nicht narrensicher. Auch wenn das Wichtigste ist, wieder Kontrolle über deine Website zu erlangen, ihre Funktionalität wiederherzustellen und alle Spuren des Hackers zu entfernen, kannst du dennoch einige wichtige Daten verlieren. Wenn du nicht weißt, wie lange deine Website gehackt war, besteht außerdem die Möglichkeit, dass auch deine Backups kompromittiert sind.

Wenn du einen E-Commerce-Shop betreibst und Kundenaufträge in deiner Datenbank gespeichert sind, könnte das Zurücksetzen auf ein Backup (sofern du keine Echtzeit-Backups von Jetpack hast) Hunderte von Kundenbestellungen löschen, die du noch nicht bearbeitet hast. Du könntest auch Kundenbewertungen, Blogbeiträge sowie wichtige Änderungen verlieren, die du zwischen dem Zeitpunkt des Hacks und dem Backup, anhand dessen du deine Website wiederherstellst, vorgenommen hast.

Wenn du keine Backups deiner Website hast oder sie alle kompromittiert sind, ist trotzdem nicht alle Hoffnung verloren. Selbst wenn du deine Website von Grund auf neu aufbauen musst, kannst du mit der Wayback Machine nach früheren Momentaufnahmen deiner Website suchen. Auch wenn sie keine Dateien wiederherstellt, kannst du bei einer Neuerstellung möglicherweise einen Großteil des Inhalts wiederherstellen.

4. Setze alle Passwörter zurück und lösche verdächtige Benutzerkonten

Nur die Malware zu entfernen oder deine Website auf eine frühere Version zurückzusetzen reicht nicht aus, um die Sicherheit zu gewährleisten. Setze immer ALLE deine Passwörter und die Passwörter anderer Benutzer mit vielen Berechtigungen zurück, nachdem deine Website gehackt wurde. Verwende den Button „Vorgeschlagenes Passwort“ auf der WordPress-Profilseite, um sicherzustellen, dass deine neuen Passwörter lang, komplex und schwer zu erraten sind. Machst du dir Sorgen, dass du dir die Kombination nicht merken kannst? Probiere einen Passwort-Manager wie LastPass oder 1Password aus.

Wenn dein Aktivitätsprotokoll verdächtige Anmeldungen anzeigt, entferne diese Konten. Wenn du fremde oder spamverdächtige Benutzerkonten findest, unabhängig von ihrem Zugriffslevel, solltest du sie aus Sicherheitsgründen wahrscheinlich auch löschen. Nur weil ein Hacker ein Konto für eine bösartige Aktivität verwendet hat, bedeutet das nicht, dass er nicht mehrere Konten erstellt hat, um immer wieder zurückzukehren.

5. Hole dir Hilfe von einem Experten

Manche Hacks sind komplexer, können nicht von automatischen Website-Scannern entfernt werden und es übersteigt die Fähigkeiten eines durchschnittlichen Benutzers, sie zu identifizieren und zu entfernen. Dazu zählen Fälle komplexer Systeme aus injiziertem Code oder Zugriffsregeln, die in mehreren Dateien versteckt sein können.

Wenn du das Gefühl hast, alles getan zu haben, was du kannst, und deine Website noch immer kompromittiert ist, oder wenn du dich einfach sicherer fühlen würdest, wenn jemand mit Fachkenntnissen alles für dich überprüft, solltest du einen Experten hinzuziehen. Wenn du niemanden mit dieser Art von Fachwissen kennst, kannst du einen WordPress-Wiederherstellungsexperten von Codeable engagieren.

6. Aktualisiere deine Software

Da die meisten WordPress-Hacks Sicherheitslücken in veralteter Software ausnutzen, ist es wichtig, so schnell wie möglich die neuesten Versionen deiner Plugins, deines Themes und der WordPress-Software auf deiner Website zu haben.

Mach vor dem Update ein vollständiges Backup. Wenn das Backup erfolgreich abgeschlossen ist, aktualisiere zuerst die WordPress-Software, dann deine Plugins und dann deine Themes.

Hinweis: Wenn du WooCommerce verwendest, aktualisiere immer erst deine WooCommerce-Erweiterungen und danach WooCommerce.

7. Reiche deine Website wieder bei Google ein

Wenn deine Website von Google blockiert wurde, reiche deine bereinigte Website wieder ein, um deinen guten Ruf wiederherzustellen. Du weißt, dass du blockiert wurdest, wenn neben deiner Website in den Suchergebnissen eine Warnung angezeigt wird oder wenn du bei Suchanfragen, bei denen du früher als Suchergebnis aufgeschienen bist, nicht mehr angezeigt wirst. Beachte jedoch, dass es auch andere Gründe geben kann, warum du nicht mehr in den Suchergebnissen angezeigt wirst.

Um deine Website von dieser Liste zu entfernen, verwende die Google Search Console, um eine Überprüfung zu beantragen.

Wie kann ich verhindern, dass meine WordPress-Website gehackt wird?

Einen Hack zu verhindern ist immer eine viel bessere Lösung als eine Website nach einem Hack wiederherzustellen. Stelle sicher, dass deine WordPress-Website geschützt ist, indem du Folgendes tust:

1. Verwende ein Sicherheitsplugin.

Sicherheitsplugins nutzen verschiedenste Methoden, um deine Website vor Hackern zu schützen. Einige benachrichtigen dich auch über verdächtige Aktivitäten oder Ausfallzeiten. Jetpack Security bietet wichtige Funktionen wie:

- Echtzeit-Backups

- Echtzeit-Scans

- Spamschutz

- Eine Web Application Firewall (WAF), die deine Website rund um die Uhr schützt

- Ein Aktivitätsprotokoll

- Überwachung von Ausfallzeiten

- Schutz vor Brute-Force-Angriffen

Die Verwendung eines Sicherheitsplugins nimmt dir die meiste Arbeit und technische Expertise ab und schützt deine Website, sodass du mehr Zeit für zum Erstellen von Inhalten, Verkaufen deiner Produkte oder Entspannen hast.

2. Halte WordPress, Plugins und dein Theme auf dem neuesten Stand

Das Aktualisieren deiner Software nach einem Hackerangriff ist eine gute Möglichkeit, diese Hintertüren zu schließen, aber einmal reicht nicht aus. Du solltest auch weiterhin alles so gut wie möglich auf dem neuesten Stand halten. Das kannst du entweder tun, indem du deine Software regelmäßig überwachst und manuell aktualisierst, indem du die Funktion für automatische Updates von Jetpack nutzt oder bei deinem Hoster fragst, ob er automatische Updates anbietet.

Auch wenn das Aktualisieren deiner Software die Sicherheit deiner Website verbessert, solltest du auch beachten, dass Aktualisierungen manchmal zu Konflikten mit Plugins oder Themes führen können. Du solltest regelmäßig die Funktionalität deiner Website überprüfen, um sicherzustellen, dass alles korrekt funktioniert.

3. Verstärke die Sicherheit bei Anmeldung und Formularen

Der Schutz deiner Anmeldeformulare, Kontaktformulare und Kommentarformulare ist eine der einfachsten Maßnahmen, die du ergreifen kannst, um dich vor Brute-Force-Angriffen und Kommentar-Spam zu schützen. Hier sind einige Möglichkeiten, wie du deine Formulare sicher halten kannst:

- Beschränke die Anzahl der Anmeldeversuche. Wenn du Benutzer nach mehreren Anmeldeversuchen für eine bestimmte Zeit sperrst, kannst du die meisten Brute-Force-Angriffe vollständig verhindern.

- Verlange starke Passwörter. Fordere Benutzer auf, längere Passwörter mit mindestens 16 Zeichen und einer Kombination aus Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen zu erstellen. Je länger und komplexer das Passwort ist, desto schwieriger ist es für einen Hacker zu knacken.

- Verwende auf allen Formularen ein CAPTCHA. CAPTCHAs helfen dabei, zu überprüfen, ob der Benutzer ein Mensch ist. Sie verhindern nicht nur Bot-Angriffe effektiv, sondern können auch Kommentar-Spam reduzieren.

- Verlange von allen Benutzern eine Zwei-Faktor-Authentifizierung (2FA). Mindestens für deine Administratorkonten und Konten, die Zugriff auf sensible Informationen wie Kundendaten haben, solltest du die Zwei-Faktor-Authentifizierung verlangen.

- Verwende ein Anti-Spam-Plugin. Jetpack Anti-Spam basiert auf Akismet, einer der robustesten Anti-Spam-Lösungen für WordPress. Auch wenn Kommentar-Spam kein ganz so großes Risikopotenzial wie der Zugriff auf Administrationsdaten hat, kann er dennoch ein erhebliches Sicherheits- und Reputationsrisiko darstellen. Mit Jetpack kannst du Kommentar-Spam mit nur einem Klick eliminieren oder stark reduzieren.

4. Wechsle den Hoster oder die Hosting-Umgebung

Beim Hosting deiner Website solltest du niemals sparen. Ein hochwertiges Hosting-Paket schützt deine Website mit einer eigenen Firewall, einem SSL-Zertifikat, Systemüberwachung und einer WordPress-optimierten Konfiguration.

Wenn du dich in einer Shared-Hosting-Umgebung befindest, die für deine Probleme verantwortlich war, du mit deinem aktueller Hoster aber ansonsten zufrieden bist, kannst du nach Optionen für Cloud-, VPS- oder dediziertes Server-Hosting fragen.

5. Erstelle deine eigenen automatischen Backups

Auch wenn dein Hosting-Paket Backups enthält, kannst du von selber generierten Offsite-Backups profitieren. Die meisten Hoster erstellen nur tägliche oder wöchentliche Backups und speichern sie für 30 Tage. Und wenn sie bei deinem Host gespeichert sind, können sie gleichzeitig mit deiner Website kompromittiert sein.

Wenn du ein eigenes Backup-Plugin für WordPress wie Jetpack Backup verwendest, werden deine Dateien separat von deinem Hoster gespeichert, du hast genauere Kontrolle darüber, welche Teile deiner Website wiederhergestellt werden sollen, Backups werden bis zu einem Jahr gespeichert und du kannst alles auch unterwegs mit der mobilen Jetpack-App erledigen.

Das All-in-one-Tool für Prävention und Wiederherstellung

Ein gutes Sicherheitsplugin kann die meisten häufigsten Hacks verhindern und dir sogar helfen, deine Website wiederherzustellen, wenn du bereits betroffen bist. Jetpack wurde entwickelt, um alle wichtigen Bereiche abzudecken und eine intuitive und zuverlässige Möglichkeit zur Wiederherstellung in Notfällen zu bieten.

Das Support-Team von Jetpack besteht aus Support-Mitarbeitern, die nichts lieber tun, als Website-Betreibern bei Problemen zu helfen und Cyberkriminelle mit ihren eigenen Waffen zu schlagen. Diese communityorientierte, teambasierte Herangehensweise hat Jetpack zu einem der beliebtesten WordPress-Plugins aller Zeiten gemacht.

Sichere deine WordPress-Website mit Jetpack Security.

Häufig gestellte Fragen zu WordPress-Hacks

Wie oft werden WordPress-Websites gehackt?

Es gibt keine konkreten Statistiken darüber, wie oft WordPress-Websites gehackt werden, aber auf allen Plattformen werden weltweit täglich 30.000 Websites gehackt. Da fast 40 % aller Websites mit WordPress betrieben werden, kann plausibel davon ausgegangen werden, dass täglich 10–12.000 WordPress-Websites gehackt werden.

Was sind die häufigsten Arten von Hacks?

- Lockvogel („bait-and-switch“). Diese Taktik wird von Hackern hauptsächlich bei Online-Werbung oder Werbenetzwerken verwendet. Hacker geben sich als seriöse Marke aus, aber der Link der Anzeige führt Besucher zu einer bösartigen Website, die versucht, ihnen Informationen zu entlocken („Phishing“), sie zu betrügerischen Käufen zu verleiten oder Malware auf ihre Geräte herunterzuladen.

- SQL-Injection. Bei dieser Technik lädt der Hacker SQL-Befehle auf eine Website hoch, um Serverdaten zu stehlen oder zu verändern, normalerweise zum Zweck des Identitätsdiebstahls, der Durchführung illegaler Transaktionen mit Finanzinformationen oder einfach nur, um zum Spaß eine gesamte Datenbank zu zerstören. Diese Angriffe erfolgen häufig über unsichere Webformulare, Cookies oder andere Benutzereingaben, die nicht validiert wurden.

- Credential Stuffing. Das in der Regel von Bots durchgeführte Credential Stuffing verwendet eine Liste gestohlener Benutzernamen und Passwörter, um automatisch Anmeldeversuche auf deiner Website durchzuführen. Das Ziel besteht darin, genug Zugriff auf deine Website zu erlangen, um unbefugte Transaktionen zu initiieren, persönliche Informationen zu stehlen, Besucher auf schädliche Websites umzuleiten oder deine Website zum Massenversand von Phishing-E-Mails zu verwenden. Mehr über diese Art von Cyber-Sicherheitsangriff erfährst du in unserem Ratgeber zum Thema Credential Stuffing und wie du es verhindern kannst.

- Clickjacking. Bei Clickjacking verwendet ein Hacker Code, um mehrere Inhaltsschichten zu erstellen und den Benutzer dazu zu bringen, versehentlich etwas anzuklicken. Benutzer glauben dann zum Beispiel, dass sie auf den Link zu deiner Seite „Über mich“ klicken, aber in Wirklichkeit klicken sie auf einen verdeckten Link, der sie zu einer bösartigen Website führt. Hacker können diese Technik auch verwenden, um Passwörter zu stehlen, indem sie „unsichtbare“ Formulare über legitime Formulare legen. Benutzer denken dann, dass sie sich bei einem ihrer eigenen Konten anmelden, während sie diese Informationen in Wirklichkeit direkt an einen Hacker senden.

- Cross-Site Scripting (XSS). Dies ist so ähnlich wie die SQL-Injection, da die gleichen Einstiegspunkte verwendet werden – unsichere Formulare und andere nicht validierte Benutzereingaben – aber der injizierte Code ist Javascript oder HTML und manchmal auch VBScript oder Flash.

- Man-in-the-Middle-Angriffe. Diese Angriffe finden normalerweise in öffentlichen Räumen statt, da Hacker unsichere Router verwenden, um Daten während der Übertragung abzufangen. Sie können diese Technik verwenden, um Benutzernamen, Passwörter, Finanzdaten und andere persönliche Informationen zu erlangen und dann deine Websites und alle anderen Konten, deren Informationen sie erhalten haben, anzugreifen.

- DDoS- und Brute-Force-Angriffe. Bei Distributed-Denial-of-Service-Angriffen (Distributed Denial of Service, DDoS) wird eine große Anzahl von Anfragen an eine Website gesendet und versucht, den Server dadurch zum Absturz zu bringen. Brute-Force-Angriffe sind eine Art von DDoS-Angriff, bei dem verschiedene Kombinationen von Benutzernamen und Passwörtern in das Anmeldeformular deiner Website eingegeben werden, um Zugriff zu erlangen. Dies führt zu einer großen Anzahl von Anfragen und kann, wenn sie nicht erkannt und gestoppt werden, dazu führen, dass dein Server überlastet wird und nicht mehr reagiert.

- DNS-Hijacking. Diese Methode wird häufig mit dem Ziel verwendet, deine Website auf eine andere Website umzuleiten (DNS-Spoofing). Beim DNS-Hijacking erlangt ein Hacker Zugriff auf deinen Registrar oder deinen aktiven Nameserver und weist deine IP-Adresse zu oder verwendet Weiterleitungen, um Besucher auf schädliche Websites zu senden.

Welche Konsequenzen hat es, wenn meine WordPress-Website gehackt wird?

Wenn deine Website keine wichtigen Inhalte hat oder der Hack die Leistung der Website nicht wirklich beeinträchtigt, warum solltest du dir dann Sorgen machen, dass deine Website gehackt wird?

Auch wenn der Hack dich und deine Website nicht direkt betrifft, wird er andere Menschen betreffen. Du wirst es vielleicht nicht bemerken, aber ein Hacker könnte persönliche Informationen von deinen Besuchern abfischen, um deren Identitäten zu stehlen, sie auf Websites umleiten, die Malware auf ihre Geräte herunterladen, oder deine Server verwenden, um Spam oder gefährliche Inhalte an Menschen auf der ganzen Welt zu senden.

Es mag dich nicht sofort betreffen, aber es kann dazu führen, dass deine Website blockiert wird oder dein Hosting-Anbieter deine Website vom Server entfernt. Wenn der Hacker tatsächlich einem Benutzer deiner Website Schaden zufügt, könntest du haftbar gemacht werden, wenn der Kläger eine Forderung wegen Fahrlässigkeit gegen dich einreicht.

Wie melde ich einen Hacker den Behörden?

Die meisten Hacking-Verbrechen sind schwer zu verfolgen. Der Hacker kann sich in einem anderen Land befinden, oder der Wert des Schadens ist zu gering, um für die Behörden Priorität zu haben. Wenn du dich in den USA befindest, empfiehlt das FBI, den Vorfall bei ihnen zu melden. Je mehr Beschwerden eingehen, desto höher sind die Chancen, dass sie einen Fall aufbauen können. Wenn du weißt, wer der Hacker ist – zum Beispiel ein Mitarbeiter oder ein persönlicher Bekannter – kann es für die Polizei einfacher sein, auf die Anzeige zu reagieren.