Uno de los mayores temores que puede tener cualquier persona propietaria de una web es descubrir que su sitio ha sido hackeado. Y es que, aunque WordPress es una plataforma segura, nadie está completamente a salvo. Todos somos vulnerables a los ataques, y más aún si no se toman ciertas medidas de protección frente a los hackers.

Si, a pesar de todo, comprometen tu web, el daño está hecho, pero no todo está perdido. Existen formas de recuperar tu contenido, reparar los daños y, lo más importante, fortalecer la seguridad de tu sitio para evitar futuros ataques.

En este artículo vamos a atacar todos los frentes respondiendo a las preguntas más habituales en torno a prevención, recuperación y protección de tu web en WordPress:

- ¿Cómo saber si tu sitio de WordPress ha sido hackeado?

- ¿Por qué tu sitio ha sido hackeado?

- Las cinco formas de hackeo más habituales.

- ¿Cómo recuperar y arreglar una web de WordPress hackeada?

- ¿Cómo evitar que un sitio de WordPress sea hackeado?

- Preguntas frecuentes sobre los hackeos en WordPress.

¿Cómo saber si tu sitio de WordPress ha sido hackeado?

(Si, por desgracia, tu sitio ha sido hackeado, ve directamente a la sección “cómo solucionarlo”.)

¿Tu web está funcionando de manera extraña? No te asustes, ya que no siempre significa que ha sido hackeada. Puede ser un error de software, problemas con el hosting, con la caché u otros fallos técnicos.

A priori, suele ser complicado identificar si se trata de un hackeo o si hay otra causa subyacente. En cualquier caso, mantente alerta a las señales para que puedas entender qué está ocurriendo y así, poder actuar en consecuencia.

Indicadores de que tu sitio podría haber sido hackeado

1. Tu web no carga

Existen muchas razones por las cuales tu web no se carga, y un ataque malicioso es solo una de ellas. Para empezar, presta atención al mensaje de error que aparece.

Algunos errores son tan genéricos que no aportan mucha información al diagnóstico, pero identificar el tipo exacto de error es el punto de partida para encontrar la causa y la solución adecuada.

Aquí tienes algunos de los errores más comunes en WordPress:

- HTTP 500 Internal Server Error

Este es el más común que se encuentran los usuarios.

En sitios WordPress, este error suele aparecer como “Error Establishing a Database Connection,” “Internal Server Error,” o “Connection Timed Out.”

En los registros de tu servidor, es probable que aparezca el código HTTP 500, un error muy genérico que señala que hay un problema con el servidor, pero no especifica mucho más.

Las causas pueden variar: desde un ataque de hackers, hasta una configuración incorrecta del servidor, fallos en la caché, plugins desactualizados o mal diseñados, o incluso código defectuoso.

- HTTP 502 Bad Gateway Error o 503 Service Unavailable:

Aunque estos errores son ligeramente diferentes, ambos apuntan a un problema en el servidor.

La causa más común suele ser un pico inesperado de tráfico o de solicitudes HTTP. Sin embargo, los mismos factores que generan un error 500 también pueden provocar un 502 o 503.

Si no esperas un gran aumento de tráfico en tu sitio, quizás un plugin te esté dando problemas o tu web esté siendo atacada.

Otros posibles culpables de los errores 502 y 503 son una mala configuración del firewall o fallos en la CDN (Content Delivery Network o Red de Distribución de Contenidos).

En caso de que utilices un alojamiento compartido, es posible que otra web de tu mismo servidor esté experimentando problemas que afectan a todo su entorno, incluido a ti.

- 401 Unauthorized, 403 Forbidden, y Conexión rechazada por el servidor

Estos mensajes de error significan que ya no tienes permiso para acceder al contenido o al servidor.

Los errores 401 y 403 suelen estar relacionados con cambios en los permisos de los archivos o en las contraseñas, mientras que la advertencia de “Conexión rechazada por el servidor” generalmente se debe a una contraseña incorrecta o a un problema con la configuración del puerto del servidor.

Si no has modificado tus contraseñas ni los permisos de los archivos, la probabilidad de que sea un ataque de hackers aumenta.

¿No ves tu error en esta lista? Consulta una lista completa de errores que pueden impedir que tu sitio cargue de forma correcta.

2. No puedes acceder al panel de administración de WordPress

Si no puedes acceder al panel de administración de WordPress, lo primero que debes intentar es restablecer tu contraseña. Es habitual que, al gestionar varios sitios, olvides el cambio de contraseña realizado en uno de ellos.

En caso de no recibir el correo para restablecer la contraseña, es posible que tu web esté utilizando la función nativa de correo de WordPress (mail()), una función que algunos proveedores como Gmail, Yahoo o Outlook suelen bloquear, porque los consideran menos seguros.

Evita complicaciones y utiliza un servidor SMTP para gestionar los correos de tu web.

Sin embargo, si no has tenido problemas con la entrega de correos en el pasado o ya estás utilizando un servidor SMTP, quizás haya llegado el momento de considerar la posibilidad de un hackeo.

Un hacker podría haber accedido a tu cuenta, cambiado la contraseña y modificado la dirección de correo asociada.

Si ves un mensaje de error como “Error: El usuario ‘tunombredeusuario’ no está registrado en este sitio”, es probable que el hacker haya eliminado tu cuenta y creado una nueva con privilegios de administrador para sí mismo.

3. Aparece una advertencia de malware cuando buscas tu web en Google o intentas cargarla

Google Safe Browsing detecta sitios no seguros y muestra un mensaje de advertencia de malware cuando un usuario intenta acceder.

Los principales navegadores del mercado utilizan esta herramienta para alertar a los visitantes sobre posibles amenazas o la presencia de software malicioso.

Si esta alerta aparece en tu web, seguramente ha sido hackeada.

4. Aparecen cambios que tú no has hecho

Algunos hackers insertan contenido malicioso para intentar robar información personal de los visitantes o redirigirlos a otros sitios web con fines fraudulentos.

Si detectas contenido en tu web que tú u otro usuario autorizado no habéis subido, es muy posible que tu sitio esté comprometido.

Estos cambios pueden ser tan evidentes como reemplazar toda tu página de inicio con contenido nuevo, la aparición de pop-ups extraños o anuncios en una zona que no debería mostrar publicidad.

Sin embargo, también pueden ser más sutiles, insertando nuevos enlaces o botones.

A veces, los hackers recurren al spam en los comentarios o esconden links en lugares que resultan difíciles de detectar.

Añaden estos enlaces en áreas poco visibles, como el footer, o los dispersan de manera aleatoria en el contenido de los artículos. Incluso, pueden modificar los enlaces de los botones que ya tienes en tu web.

5. Los anuncios en tu sitio dirigen a los usuarios a webs sospechosas

Si tienes anuncios en tu web, podrías tardar en darte cuenta si uno de ellos está redirigiendo a una página maliciosa.

Los hackers que practican “malvertising” utilizan la publicidad para llevar a los visitantes a sitios de phishing o malware.

Este tipo de ataques pasan desapercibidos fácilmente, sobre todo en los anuncios de redes de display, donde no tienes control directo sobre los ads que se muestran.

Si detectas que te está pasando, elimínalo de inmediato junto con la cuenta de usuario del anunciante. En el caso de que provenga de una red de display, desactiva temporalmente los anuncios y notifícalo para que lo retiren.

6. Tu sitio ha bajado de rendimiento de forma repentina: carga muy lento o muestra errores de tiempo de espera

Tu web se carga, sí, pero de manera muy lenta o con errores de tiempo de espera.

En este caso, es probable que el servidor esté sobrecargado.

Las razones pueden ser varias: desde un intento de hackeo, un plugin defectuoso, a cualquier otro problema que esté consumiendo demasiados recursos en tu servidor.

7. Tu web redirige a otro lugar

Malas noticias.

Cuando al visitar tu web eres redirigido a otra página, todo apunta a que has sido hackeado.

El hacker ha accedido a los archivos de tu servidor o a tu cuenta de registro de dominio. Una vez dentro de tu cuenta de registro de dominio, ha añadido una redirección 301 en las entradas de DNS.

En el caso de que haya accedido descifrando la contraseña de administrador de WordPress u obteniendo tus credenciales FTP, es probable que haya insertado código de redirección en varios archivos de tu sitio, como el index.php o el wp-config.php.

8. Tus clientes te contactan por cargos no autorizados

Si usas WooCommerce u otra plataforma de e-commerce y comienzas a recibir quejas de clientes con cargos no autorizados, es posible que hayas sufrido una brecha de seguridad. Han hackeado tu web o la pasarela de pago.

Aunque WooCommerce no almacena números de tarjetas de crédito ni códigos de seguridad, sí que guarda otros datos como nombres de clientes, direcciones y correos electrónicos.

Esta información es más que suficiente para suplantar la identidad de los clientes o realizar cargos con tarjetas robadas.

9. Detectas nuevas cuentas de usuario o credenciales FTP/SFTP que no reconoces

Un error habitual es no revisar de vez en cuando la lista de cuentas de usuario. Esto cobra especial importancia en webs de cierta dimensión, a las que acceden o están dados de alta múltiples usuarios.

Por eso, es fundamental que verifiques con regularidad la lista de usuarios en el panel de WordPress para detectar cuentas sospechosas (independientemente del tamaño de tu web).

Si descubres cuentas de administrador, editor o gestor de tienda que tú no has creado, ya puedes intuir lo que ha pasado.

Las cuentas de spam suelen ser creadas por bots.

Aunque no siempre acceden a los archivos principales, pueden causar serios problemas al dejar comentarios de spam que perjudican tu reputación, saturan tu base de datos y redirigen a tus usuarios a sitios peligrosos o con malware.

También es importante que prestes atención a las cuentas de FTP.

Si contrataste a un desarrollador para hacer tu web y no sueles gestionar la parte técnica, es posible que ni siquiera hayas revisado tus credenciales de FTP.

En el caso de que no tengas copia de esta información, la encontrarás en tu cuenta de hosting. Lo ideal es que utilices el Protocolo Seguro de Transferencia de Archivos (SFTP) en lugar de FTP.

El acceso FTP es vulnerable, ya que transfiere datos sensibles en texto plano, lo que facilita que cualquier hacker los intercepte. En cambio, SFTP cifra la información protegiendo tus comandos, credenciales y demás datos.

Al configurar tu cuenta de hosting, lo habitual es que se cree automáticamente un único usuario de SFTP.

Si encuentras más de una cuenta de SFTP o una cuenta FTP desconocida asociada, ponte en alerta roja. Elimina de inmediato las cuentas que no conozcas y cambia las contraseñas de las que sí identificas.

10. Has recibido una notificación de tu plugin de seguridad

Si usas un plugin de seguridad, recibirás un email en el caso de que detecte una actividad sospechosa.

Además, si la extensión incluye monitoreo de tiempo de inactividad, también te avisará si tu web deja de funcionar por cualquier motivo.

Estas alertas van a ayudarte a identificar, diagnosticar y responder con agilidad a vulnerabilidades de plugins, errores fatales o intentos de hackeo.

11. Tu proveedor de hosting te alerta de un problema en tu web

Las empresas de hosting también detestan a los hackers, el spam y los servidores sobrecargados. Vigilan muy de cerca cualquier problema importante en las webs de sus clientes.

Si tu servidor está sobrecargado o tu proveedor de hosting recibe numerosas quejas de abuso relacionadas con tu dominio, se pondrán en contacto contigo de inmediato para informarte.

Llegado el caso, es crucial que te pongas manos a la obra para solucionarlo cuanto antes.

¿Por qué han hackeado mi web de WordPress?

Si te han hackeado, es normal que te preguntes por qué.

A veces, puede parecer algo personal, y en ocasiones, lo es.

Si gestionas un sitio web con contenido delicado, podrías ser el blanco de hacktivistas.

También es posible que un empleado esté aprovechando su acceso para beneficio propio, o que un excolaborador molesto esté buscando venganza.

La mayoría de los hackers no se complican con planes complejos ni vendettas personales. Normalmente, emplean tácticas simples contra objetivos fáciles para robar dinero, recopilar información sensible o causar problemas por mera diversión.

Si te dejaras la puerta de tu casa abierta todo el día, no te sorprendería que alguien entrara y robara algo, ¿verdad? Pues lo mismo ocurre con tu web. Las malas prácticas de seguridad son la principal razón por la que los sitios terminan siendo hackeados.

A pesar de que muchas pequeñas empresas no consideran la ciberseguridad una prioridad, la realidad es que el 43 % de los ciberataques están dirigidos a ellas.

Estas empresas suelen contar con menos conocimientos y recursos para mantener sus webs seguras y protegidas. Incluso las grandes empresas, que cuentan con equipos dedicados exclusivamente a la seguridad online, a veces son víctimas de hackeos.

Sin embargo, las pequeñas empresas que dejan sus sitios desprotegidos se convierten en blancos fáciles para los hackers.

Las 5 formas más frecuentes de hackeo de una web de WordPress

¿Cuáles son los errores más habituales que dejan expuestos a los propietarios de sitios WordPress frente a los hackers? Aunque los atacantes pueden utilizar diversos métodos para acceder a tu web, estas son las cinco formas más comunes:

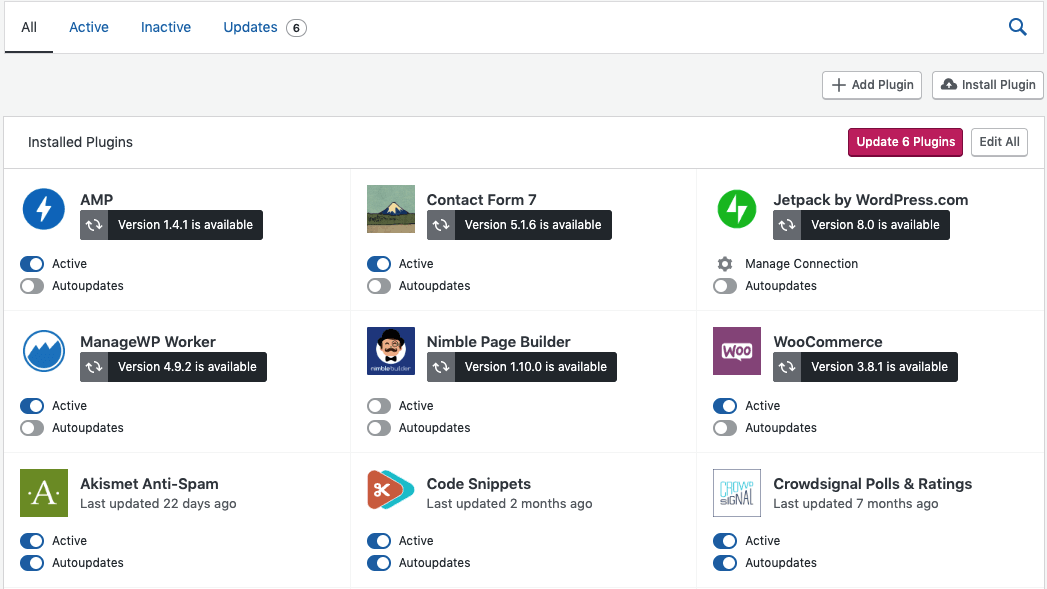

1. Plugins, core de WordPress y archivos de temas desactualizados

El software desactualizado y los frameworks son las formas más habituales que los hackers utilizan para acceder a tu web. Si no mantienes al día tu web, estás dejando la puerta abierta para que entren.

Dado que WordPress impulsa el 42 % de las webs en todo el mundo, es normal que sea un objetivo frecuente.

Con tantos plugins gratuitos disponibles, los hackers se aprovechan de aquellos que han quedado obsoletos, abandonados o mal programados. Por eso, es importante que mantengas tu web en forma para reducir riesgos y protegerla.

Cuando se lanzan nuevas versiones de plugins para corregir vulnerabilidades de seguridad, esa información se hace pública. Aunque no se suele divulgar hasta que la actualización esté disponible, una vez revelada, los hackers se apresuran a explotar esas brechas de seguridad mientras puedan.

Al menos el 33 % de los sitios de WordPress utilizan software desactualizado, lo que los deja expuestos a hackers que ya tienen la información necesaria para vulnerarlos.

2. Vulnerabilidades ante ataques de fuerza bruta

Los ataques de fuerza bruta emplean programas que prueban diferentes combinaciones de nombres de usuario y contraseñas hasta dar con la correcta.

Algunos factores que aumentan la probabilidad de un ataque de este tipo en tu web son:

- No limitas los intentos de inicio de sesión.

Si no limitas los intentos de inicio de sesión, un hacker puede probar infinitas combinaciones de usuario y contraseña.

De esta forma, consiguen acceso no autorizado a tu sitio (en el peor de los casos), o sobrecargar tu servidor, provocando que se caiga (en el mejor de los casos).

- Contraseñas cortas o fáciles de adivinar.

Cuanto más sencilla o corta sea tu contraseña, o cuanto menos variedad de caracteres utilice, más fácil será para un hacker descifrarla con un ataque de fuerza bruta.

Con tantas personas usando contraseñas tipo ‘123456’ o ‘password’, no es de extrañar que estos ataques sean tan frecuentes.

- No usar CAPTCHA en tu formulario de inicio de sesión.

Los CAPTCHAs son una excelente barrera para confirmar que quien intenta iniciar sesión es un humano.

Dado que la mayoría de los ataques de fuerza bruta son automatizados por bots, los CAPTCHAs son muy efectivos para detener este tipo de ataques.

- No utilizar autenticación de dos factores (2FA).

La autenticación de dos factores (2FA) añade una capa adicional de seguridad, como una pregunta de seguridad, un código enviado al correo o al móvil, o una aplicación de autenticación.

Si no implementas esta capa extra, los hackers lo tendrán mucho más fácil.

- No contar con una protección contra ataques de fuerza bruta.

Las herramientas especializadas para este tipo de ataques bloquean automáticamente a bots y usuarios sospechosos, evitando que intenten acceder repetidamente a tu sitio.

3. Hosting inseguro

Si tu sitio no tiene un certificado SSL o utilizas FTP en lugar de SFTP para el acceso a nivel de servidor, tu hosting es vulnerable.

Un hosting seguro emplea encriptación SSL (Secure Socket Layer) para proteger la comunicación entre tu web y los navegadores.

Por otro lado, los entornos de hostings compartidos pueden comprometer tu seguridad; si otro sitio en el mismo servidor sufre una brecha de seguridad, esta te puede afectar a ti también.

4. Permisos incorrectos en archivos

Los archivos de tu web tienen permisos asociados que otorgan distintos niveles de acceso.

Si los permisos de los archivos de WordPress están mal configurados, los hackers van a acceder con facilidad a archivos importantes y a datos sensibles.

5. Robo de contraseñas

Cada año se roban diez millones de contraseñas.

Es posible que Google te notifique de una brecha de seguridad si almacenas contraseñas en tu navegador. El gran buscador compara las contraseñas guardadas con listas de filtraciones conocidas y te alerta si detecta que tu información está comprometida.

No cambiar las claves filtradas tras recibir estas alertas, significa abrir (de nuevo) la puerta a un hackeo.

¿Cómo arreglar y restaurar tu sitio de WordPress hackeado?

¡No te agobies! Respira hondo, mantén la calma y sigue estos pasos para recuperar tu sitio y protegerte de futuros ataques.

Antes de entrar en detalle, hay algunas acciones sencillas que puedes probar para solucionar problemas que ves en tu web, antes de asumir que te han hackeado:

- Espera unos minutos y vuelve a cargar la página.

- Borra la caché y las cookies.

- Vacía la caché DNS.

- Reinicia el navegador.

- Reinicia tu dispositivo.

Si ninguno de estos consejos solucionan el problema, es hora de investigar más a fondo

1. Averigua qué ha pasado

Si puedes acceder a tu sitio y tienes un plugin de seguridad en WordPress (como el registro de actividad de Jetpack), revisa quién ha iniciado sesión, cuándo lo hizo y qué cambios ha realizado.

Esto te ayudará a identificar qué archivos están afectados y qué cuentas de usuario necesitan ser restablecidas. Haz una lista de cualquier elemento sospechoso que encuentres.

Si no tienes un registro de actividad o no puedes acceder a tu sitio, contacta con tu proveedor de hosting y pide que revisen los registros de errores del servidor.

El equipo de soporte técnico tal vez no pueda decirte con exactitud qué ha pasado, pero al menos podrá orientarte sobre si el problema viene del servidor, de algún plugin, de la configuración incorrecta de archivos como .htaccess o .wpconfig, o si realmente se trata de un hackeo.

En el caso de que el problema esté relacionado con el software o el servidor, deberás profundizar en cómo solucionar problemas en WordPress.

Si, en cambio, todo indica que has sido hackeado, es momento de limpiar y recuperar tu web pasando al siguiente paso.

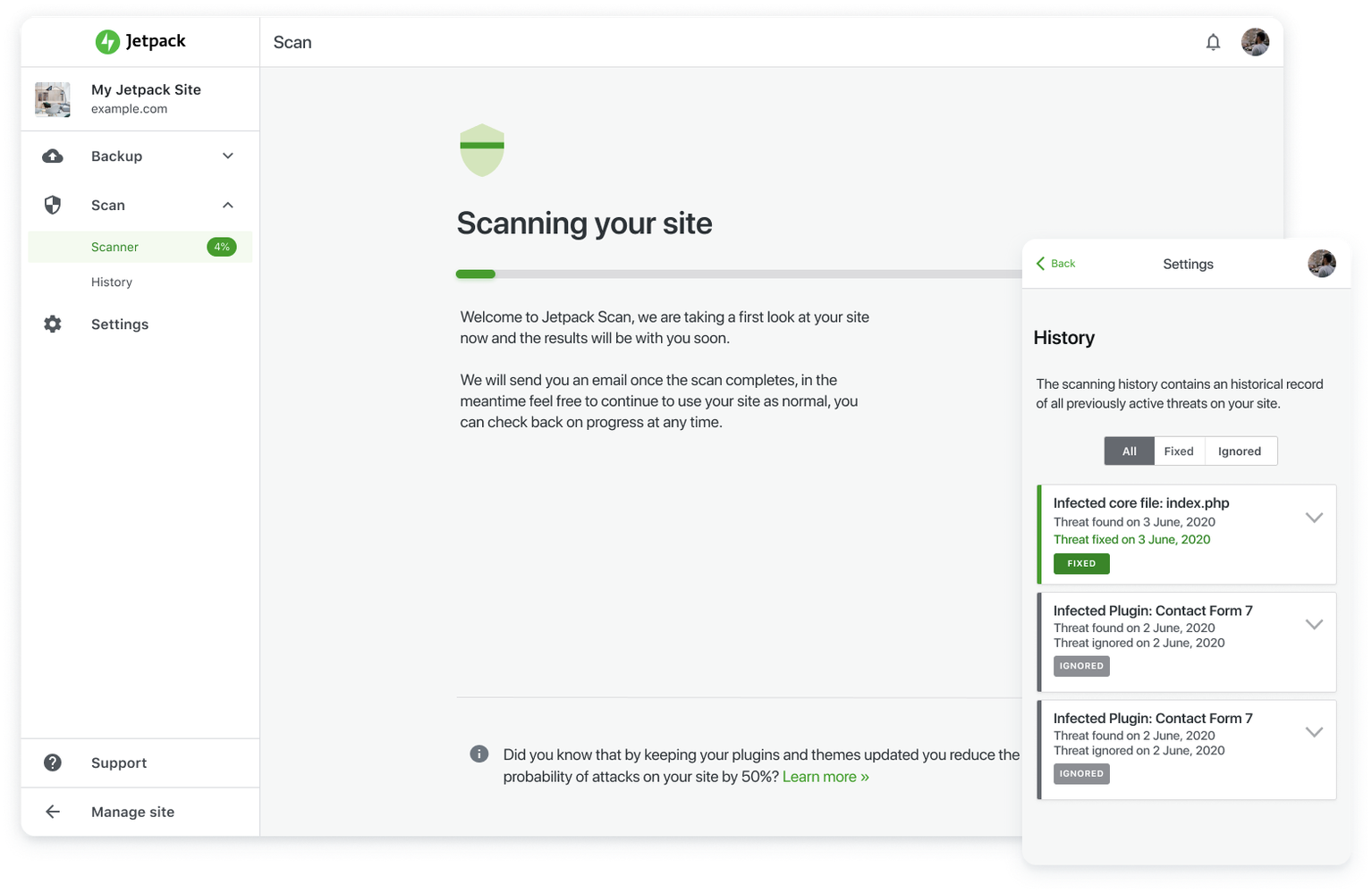

2. Usa un escáner para detectar malware y reparar tu web

Existen varios escáneres webs que buscan malware, código inyectado, archivos del core modificados u otras señales de un hackeo.

Asegúrate de cruzar la información con los registros de actividad o de errores que hayas marcado como sospechosos. Así, podrás identificar mejor los archivos comprometidos y proceder a su reparación.

Un buen escáner de sitios para WordPress no solo detecta los problemas, sino que también los repara.

Una ventaja de Jetpack Scan es que ofrece soluciones con un solo clic para la mayoría de los problemas de software maliciosos conocidos. Además, protege tu sitio con escaneos regulares y automáticos, brindando una defensa continua contra amenazas.

Si no cuentas con un escáner de malware y no puedes acceder a tu sitio para instalar un plugin, prueba un escáner web gratuito como PCrisk.

Aunque no va a eliminar el malware, al menos te ayudará a identificar si tu web está infectada para que puedas intentar erradicarlo de forma manual.

3. Si puedes, restaura una copia de seguridad

Si no logras eliminar el malware o no estás seguro de que tu sitio esté completamente limpio, es buena idea restaurar desde una copia de seguridad.

Puede que tu proveedor de hosting guarde backups, o que ya utilices un plugin de copias de seguridad para WordPress, como Jetpack Backup.

Jetpack almacena varias copias de tus archivos de seguridad en los mismos servidores que WordPress utiliza, lo que garantiza que estén protegidos de infecciones y que puedas restaurarlos incluso si tu web está caída.

Sin embargo, restaurar desde un backup no siempre es como te gustaría.

Aunque lo más importante es recuperar el control y funcionamiento del sitio y eliminar cualquier rastro del hacker, podrías perder datos valiosos en el proceso.

Cuando no sabes a ciencia cierta cuánto tiempo ha estado tu web comprometida, es posible que tus copias de seguridad también estén infectadas.

Si gestionas una tienda online y almacenas pedidos en tu base de datos, restaurar una copia de seguridad (a menos que cuentes con copias en tiempo real, como las de Jetpack) puede hacerte perder cientos de pedidos aún no procesados. Además, de dejar atrás reseñas de clientes, publicaciones del blog o cualquier cambio importante realizado entre el hackeo y la copia de seguridad.

Aun así, si no tienes copias de seguridad o todas están comprometidas, no todo está perdido.

En caso de que necesites reconstruir tu web desde cero, puedes recurrir a la Wayback Machine para recuperar versiones anteriores. Esta herramienta no va a restaurar los archivos, pero te permitirá recuperar una buena parte del contenido.

4. Restablece todas las contraseñas y elimina cuentas de usuario sospechosas

Eliminar el malware o restaurar tu sitio no es suficiente para mantenerlo seguro.

Pase lo que pase, siempre debes restablecer todas tus contraseñas y las de otros usuarios con acceso de alto nivel, después de que tu web haya sido hackeada.

Usa la opción de “contraseña sugerida” en la página de perfil de WordPress y asegúrate de que las nuevas contraseñas sean largas, complejas y difíciles de adivinar.

¿Te preocupa no poder recordarlas? Prueba un gestor de contraseñas como LastPass o 1Password.

Revisa los registros de actividad y, si encuentras inicios de sesión sospechosos, elimina esas cuentas de inmediato.

Además, cualquier cuenta que parezca spam o innecesaria, sin importar su nivel de acceso, debes eliminarla para mayor seguridad.

El hecho de que un hacker haya usado una cuenta para actividades maliciosas no significa que no haya creado varias para poder regresar.

5. Llama a un experto

Algunos hackeos son complejos y no pueden solucionarse con un escáner automático.

Estos ataques implican sistemas intrincados de código inyectado o reglas de acceso que se ocultan en múltiples archivos, lo que los hace difíciles de identificar y eliminar para la mayoría de los usuarios.

Si sientes que ya has hecho todo lo que podías y tu sitio sigue comprometido, o simplemente prefieres que alguien con experiencia lo revise por ti para ganar tranquilidad, es hora de contactar a un experto.

Si no conoces a nadie con este expertise, considera contratar a un profesional en recuperación de WordPress en plataformas como Codeable.

6. Actualiza tu software

La mayoría de los hackeos en WordPress ocurren porque el software está desactualizado, así que es fundamental que actualices cuanto antes las versiones más recientes de tus plugins, temas y el core de WordPress.

Antes de empezar, haz una copia de seguridad completa de tu sitio.

Cuando la copia de seguridad se haya completado correctamente, comienza actualizando primero el núcleo de WordPress, luego los plugins y, por último, el tema.

Nota: Si utilizas WooCommerce, asegúrate de actualizar primero las extensiones de WooCommerce y luego el propio WooCommerce.

7. Vuelve a enviar tu sitio a Google

Si Google ha bloqueado tu sitio, avísale de que tu web está limpia y restaura tu reputación y posicionamiento.

Sabes que has sido bloqueado si aparece una advertencia junto a tu web en los resultados de búsqueda o si ya no apareces en las búsquedas donde antes sí salías.

Eso sí, recuerda que también puede haber otras razones por las que ya no aparezcas en los resultados.

Para que Google quite tu sitio de esta “lista negra”, entra en Google Search Console y solicita una revisión.

¿Cómo evitar que hackeen tu sitio de WordPress?

Prevenir un hackeo es siempre mejor que intentar recuperarse de uno. Asegúrate de proteger tu sitio implementando las siguientes medidas:

1. Usa un plugin de seguridad

Los plugins de seguridad aplican distintas medidas para proteger tu web de los hackers.

Hay algunos que incluso te avisan si hay actividad sospechosa o si tu sitio se cae.

Jetpack Security, por ejemplo, ofrece funciones clave como:

- Backups en tiempo real.

- Escaneo en tiempo real.

- Prevención de spam.

- Un firewall de aplicación web (WAF) que protege tu sitio las 24 horas.

- Registro de actividad.

- Monitoreo del tiempo de inactividad.

- Protección contra ataques de fuerza bruta.

Utilizar un plugin de seguridad simplifica gran parte del trabajo técnico necesario para proteger tu sitio web, dejándote más tiempo para enfocarte en crear contenido, aumentar tus ventas o, por fin, tomarte un merecido descanso., realizar ventas o finalmente relajarte durante unos minutos.

2. Mantén WordPress, los plugins y el tema actualizados

Actualizar el software después de un hackeo ayuda a cerrar puertas traseras, pero hacerlo una sola vez no basta.

Aunque mantener tu software actualizado mejorará la seguridad de tu sitio, también debes tener en cuenta que las actualizaciones a veces puA partir de ahora, asegúrate de mantener todo siempre actualizado en la medida de lo posible.

Puedes hacerlo manualmente con regularidad, o aprovechar la función de auto-actualización de Jetpack. También puedes consultar con tu proveedor de hosting si ofrece actualizaciones automáticas.

Eso sí, aunque las actualizaciones mejoran la seguridad de tu sitio, a veces pueden causar conflictos con plugins o temas. Por eso, es recomendable que verifiques que todo funciona bien después de los updates.

3. Refuerza la seguridad de inicio de sesión y formularios

Proteger el formulario de inicio de sesión, el formulario de contacto y los formularios de comentarios es una de las medidas más sencillas para prevenir ataques como los de fuerza bruta y el spam en los comentarios. Aquí algunas acciones clave:

- Limita los intentos de inicio de sesión.

Si bloqueas a los usuarios después de varios intentos fallidos, vas a reducir de forma considerable los ataques de fuerza bruta.

- Exige contraseñas más seguras.

Asegúrate de que las contraseñas tengan al menos 16 caracteres y combinen mayúsculas, minúsculas, números y caracteres especiales.

Cuanto más compleja sea la contraseña, más difícil será para los hackers descifrarla.

- Usa CAPTCHA en todos los formularios.

Los CAPTCHA verifican que quien intenta enviar el formulario es humano. Son muy eficaces para evitar ataques de bots y reducir el spam.

- Requiere la autenticación de dos factores (2FA).

Al menos para las cuentas de administrador o cualquier cuenta que tenga acceso a información sensible.

- Usa un plugin anti-spam.

Jetpack Anti-spam, integrado con Akismet, es una de las soluciones anti-spam más efectivas para WordPress.

Aunque el spam en comentarios no representa el mismo nivel de riesgo que el acceso a datos sensibles, sigue siendo una amenaza para la seguridad y la reputación de tu web.

4. Cambia de proveedor de hosting o entorno

El hosting es un aspecto en el que no deberías escatimar cuando se trata de la seguridad de tu web.

Un buen plan de hosting protegerá tu sitio con su propio firewall, certificado SSL, monitoreo del sistema y una configuración optimizada para WordPress.

Si estás usando un hosting compartido y te está causando problemas, pero te gusta tu proveedor actual, pregunta por otras opciones como hosting en la nube, VPS o servidores dedicados.

5. Haz tus propias copias de seguridad automáticas

Aunque tu proveedor de hosting incluya copias de seguridad, es mejor hacer tus propias copias fuera del servidor.

La mayoría de los hostings realizan backups diarios o semanales y los conservan durante 30 días. El problema es que si esas copias están en el mismo servidor, podrían verse comprometidas si tu web es hackeada.

Con un plugin de backup de WordPress como Jetpack Backup, puedes guardar tus archivos fuera del servidor de hosting, tener más control sobre qué partes de tu web restaurar, conservar las copias de seguridad hasta un año, y gestionar todo desde cualquier lugar usando la app móvil de Jetpack.

La herramienta todo en uno para proteger y recuperar tu web

Un buen plugin de seguridad puede evitar muchos de los hackeos más comunes e incluso ayudar a recuperarte si ya fuiste víctima de uno.

Jetpack está pensado para cubrir los puntos clave de seguridad y brindarte una solución sencilla y fiable para restaurar tu web en caso de emergencia.

Además, el equipo de soporte de Jetpack, conocido como los Happiness Engineers, está siempre dispuesto a ayudarte para que ganes la partida a los ciberdelincuentes.

Gracias a este enfoque centrado en la comunidad y al trabajo en equipo, Jetpack se ha convertido en uno de los plugins de WordPress más populares de todos los tiempos.

Protege tu sitio de WordPress con Jetpack Security.

Preguntas frecuentes sobre los hackeos en WordPress

¿Con qué frecuencia se hackean los sitios de WordPress?

No hay estadísticas exactas sobre la frecuencia con la que se hackean sitios de WordPress, pero a nivel mundial, se hackean unos 30.000 sitios web cada día, en todas las plataformas.

Dado que WordPress impulsa casi el 40 % de los sitios web, es probable que entre 10.000 y 12.000 sitios de WordPress sean vulnerados a diario.

¿Cuáles son los tipos de hackeo más comunes?

- Cebo y cambio (Bait and switch).

Los hackers se hacen pasar por marcas fiables en anuncios. Sin embargo, cuando el usuario hace clic, es redirigido a un sitio malicioso con el objetivo de robar información, realizar compras fraudulentas o instalar malware en su dispositivo.

- Inyección SQL.

Los hackers introducen comandos SQL en un sitio para robar o alterar los datos del servidor con el fin de cometer fraudes de identidad, llevar a cabo transacciones ilegales con información financiera, o, a veces, por el simple propósito de destruir toda una base de datos.

Estos ataques se suelen perpetrar a través de formularios web inseguros, cookies u otras entradas de usuario que no han sido validadas.

- Relleno de credenciales o Credential stuffing.

Usando una lista de nombres de usuario y contraseñas robadas, los bots intentan acceder a tu web.

El objetivo es realizar transacciones no autorizadas, robar información personal, redirigir a los visitantes a sitios maliciosos, o usar tu web para enviar correos de phishing masivos.

Descubre más sobre este tipo de ciberataque en nuestra guía sobre qué es el “credential stuffing” y cómo prevenirlo.

- Ataques clickjacking.

Los hackers utilizan código para superponer capas de contenido, haciendo que los usuarios hagan clic en enlaces ocultos sin darse cuenta.

Piensan que están haciendo clic en un enlace legítimo, pero, en realidad, los están dirigiendo a una página maliciosa.

- Ataque XSS o Cross-site scripting.

Este hackeo es similar a la inyección SQL, solo que en este caso los hackers introducen código Javascript, HTML, VBScript o Flash a través de formularios o entradas no validadas.

Estos ataques suelen ocurrir en espacios públicos donde los hackers interceptan datos transmitidos a través de redes inseguras, robando credenciales, información financiera, etc.

- Ataques DDoS y de fuerza bruta.

Los ataques DDoS envían una gran cantidad de solicitudes a un sitio con el objetivo de colapsar el servidor.

Los ataques de fuerza bruta, por su parte, intentan adivinar combinaciones de usuario y contraseña para acceder al sitio. Esto genera un alto número de solicitudes y, si no se detecta y detiene a tiempo, puede sobrecargar el servidor y hacerlo inaccesible.

- Suplantación de DNS o DNS hijacking.

Este método se utiliza frecuentemente con la intención de redirigir tu sitio web a otra página.

Los hackers acceden a tu registrador de dominio o servidor DNS activo y redirigen a los visitantes a páginas maliciosas.

¿Cuáles son las consecuencias de que hackeen mi web de WordPress?

Aunque pienses que tu web no tiene información importante o que el hackeo no está afectando al rendimiento, deberías preocuparte. Quizás no te afecte directamente, pero sí puede hacerlo a tus visitantes.

Un hacker puede robarles información personal para suplantar sus identidades, redirigirlos a sitios que descargan malware en sus dispositivos o utilizar tus servidores para enviar spam o contenido peligroso de forma masiva.

Aunque no lo veas venir, esto puede provocar que Google bloquee tu sitio o que tu proveedor de hosting te elimine de sus servidores. Y si alguien resulta perjudicado, tendrás que asumir responsabilidades legales si te demandan por negligencia.

¿Cómo denuncio a un hacker?

Los delitos de hacking son difíciles de procesar, especialmente si el hacker está en otro país o los daños son bajos.

En España, si has sido víctima de un hackeo o un delito cibernético, puedes denunciarlo a través de las siguientes vías:

- Policía Nacional o Guardia Civil.

Puedes acudir a la comisaría más cercana o a un cuartel de la Guardia Civil para denunciar el hackeo. También puedes realizar una denuncia online en sus respectivas páginas web:

- Policía Nacional

- Guardia Civil

- Brigada de Investigación Tecnológica (BIT)

La Policía Nacional cuenta con una unidad especializada en ciberdelitos.

Si el hackeo involucra fraudes, robos de identidad o ataques a sistemas informáticos, la BIT tomará las riendas del caso.

- Grupo de Delitos Telemáticos (GDT) de la Guardia Civil.

Este grupo también está especializado en delitos cibernéticos. Puedes comunicarte con ellos a través de su web o redes sociales.

- Instituto Nacional de Ciberseguridad (INCIBE)

Aunque no es una entidad que reciba denuncias, el INCIBE puede orientarte sobre los pasos a seguir y cómo protegerte. Puedes contactarlos en su línea de atención gratuita (017) o en su web.

Es importante que guardes todas las pruebas posibles (capturas de pantalla, correos electrónicos, logs) para facilitar la investigación.

Cuantas más denuncias se presenten, mayores serán las posibilidades de que las autoridades puedan investigar y construir un caso. Si conoces la identidad del hacker, como un empleado o alguien cercano, será más fácil para la Policía o la Guardia Civil actuar.