È la paura più grande di tutti: scoprire che il proprio sito è stato compromesso. Anche se WordPress è una piattaforma sicura, tutti i siti sono vulnerabili agli attacchi, specialmente se i proprietari non hanno preso le misure necessarie per proteggere e salvaguardare il proprio sito dagli hacker.

Se il tuo sito WordPress è stato hackerato e il danno è già stato fatto, non è tutto perduto. Ci sono diversi modi per recuperare i contenuti, riparare il danno e, soprattutto, proteggere il tuo sito web da futuri attacchi.

In questo articolo, risponderemo alle seguenti domande:

- Come sapere se il tuo sito WordPress è stato hackerato?

- Perché il tuo sito è stato hackerato?

- Quali sono i cinque modi principali in cui un sito WordPress viene hackerato?

- Come riparare un sito WordPress hackerato?

- Come prevenire l’hacking di un sito WordPress?

- Domande frequenti sull’hacking WordPress

Come sapere se il tuo sito WordPress è stato hackerato?

(Se sai già che il tuo sito è stato hackerato, leggi più avanti e scopri come ripararlo.)

Se il tuo sito si comporta in modo strano e non sai cosa sia successo, non significa necessariamente che sia stato hackerato. Potresti avere un bug del software, problemi di hosting, problemi legati alla cache o altri ancora. A volte può essere difficile capire inizialmente se il tuo sito è stato hackerato o se ciò che accade è dovuto ad altre cause.

Ecco alcuni segnali che potrebbero indicare che il tuo sito è stato hackerato:

1. Il tuo sito non si carica.

Ci sono tanti motivi per cui il tuo sito potrebbe non caricarsi. L’attacco di qualche malintenzionato è solo una delle molte possibilità. Quando provi a caricare il tuo sito, controlla il messaggio di errore che viene visualizzato. Alcuni errori sono abbastanza generici e non particolarmente utili per diagnosticare immediatamente il problema. Ma sapere che tipo di errore ricevi è il primo passo per diagnosticare la causa.

Ecco alcuni degli errori più comuni su WordPress:

- Errore server interno HTTP 500. Questo è l’errore più comune che i visitatori incontreranno. Per i siti WordPress, potrebbe essere visualizzato come: “Errore nell’instaurazione di una connessione al database”, “Errore del server interno” o “Timeout della connessione”. Nei log del server probabilmente verrà fornito il codice di errore “HTTP 500”. È un errore molto generico e l’unica cosa concreta che indica è che c’è un problema sul server del tuo sito. Potrebbe essere dovuto a un hacker, ma potrebbe anche essere un problema di configurazione del server con il tuo fornitore di hosting, un problema di caching, plugin o software obsoleti o mal progettati, o codice danneggiato.

- Bad gateway HTTP 502 o 503 Service Unavailable. Sebbene questi errori siano leggermente diversi l’uno dall’altro, indicano un problema lato server. La causa più comune è un improvviso picco di traffico o richieste http, ma gli stessi problemi che potrebbero causare un errore del server interno 500 potrebbero anche causare un errore 502 o 503. Se non ti aspetti un’enorme ondata di traffico sul sito, c’è una buona possibilità che tu abbia un plugin difettoso o che il tuo sito sia sotto attacco. Altre possibili cause degli errori 502 e 503 sono una configurazione errata del firewall e problemi di configurazione della rete di distribuzione dei contenuti (CDN). Se usi una piattaforma di hosting condiviso, potrebbe esserci un altro sito sul tuo server con un problema che causa il blocco dell’intero server.

- Errore 401 Unauthorized, 403 Forbidden e Connessione rifiutata dall’host. Se ricevi uno di questi messaggi di errore, è perché non hai più il permesso di accedere ai contenuti o al server. Gli errori 401 e 403 sono solitamente dovuti a permessi di file o password modificati, mentre la connessione rifiutata dall’host potrebbe essere dovuta a una password errata o a un problema di configurazione della porta del server. Se non hai modificato le tue password o i permessi dei file, allora il colpevole potrebbe essere un hacker.

Non vedi il tuo errore elencato qui? Controlla questa lista completa di errori che impediscono il caricamento del tuo sito.

2. Non riesci ad accedere alla bacheca di WordPress.

Se non riesci ad accedere alla bacheca di WordPress, la prima cosa da fare è reimpostare la tua password. Se gestisci molti siti, è possibile che tu abbia semplicemente dimenticato di aver cambiato la password su un sito specifico.

Se non ricevi le e-mail di ripristino della password, potrebbe essere perché il tuo sito usa la funzione PHP mail() nativa di WordPress. I provider di posta elettronica come Gmail, Yahoo e Outlook spesso bloccano le e-mail inviate con la funzione PHP mail(). Se non usi già un server SMTP per inviare e-mail dal tuo sito, potrebbe essere questo il problema. Se non hai riscontrato problemi di recapito delle e-mail in passato o se usi già un server SMTP per le e-mail del tuo sito, potrebbe essere il momento di preoccuparti: il tuo account potrebbe essere compromesso.

Un hacker potrebbe aver ottenuto l’accesso al tuo account e cambiato la tua password e l’indirizzo e-mail associato. Se ricevi un errore che dice: “Errore: il nome utente ‘tuonomeutente’ non è registrato su questo sito”, è probabile che l’hacker abbia eliminato il tuo account e creato un nuovo account amministratore per sé stesso.

3. Ricevi un messaggio di avviso malware quando cerchi il tuo sito su Google o quando provi a caricare il tuo sito.

Google Safe Browsing rileva siti non sicuri e visualizza un messaggio di avviso malware quando gli utenti provano a visitarli. Tutti i principali browser usano i dati di Google Safe Browsing per avvisare i visitatori della presenza di malware. Se vedi questo avviso sul tuo sito, probabilmente sei stato hackerato.

4. Sulle tue pagine appaiono modifiche che non hai fatto.

Alcuni hacker inseriranno contenuti nel tentativo di rubare informazioni personali ai visitatori o di reindirizzarli verso altri siti per motivi loschi. Se vedi contenuti che né tu né altri utenti autorizzati avete creato, è probabile che il tuo sito sia stato hackerato.

Queste modifiche potrebbero essere ovvie come ad esempio la sostituzione completa della tua home page, un popup strano o la comparsa di annunci su un sito che non dovrebbe mostrarli. Ma potrebbe anche essere qualcosa di più insospettabile, come link o pulsanti che non hai creato. A volte gli hacker usano spam nei commenti o nascondono link in luoghi che rendono difficile rintracciarli tutti. Potrebbero aggiungere link in luoghi meno visibili come il piè di pagina o in modo casuale nel testo degli articoli. O potrebbero sostituire i link dei pulsanti che sono già sul tuo sito.

5. Gli annunci sul tuo sito reindirizzano gli utenti a siti sospetti.

Se di solito sul tuo sito compaiono annunci, potrebbe volertici un po’ di tempo per accorgerti se uno reindirizza a un sito malevolo. Gli hacker che si dedicano al “malvertising” usano gli annunci per indirizzare i visitatori verso siti di phishing e malware. È facile che questo tipo di attacco passi inosservato, specialmente per gli annunci di reti pubblicitarie sui quali il sito non ha necessariamente il controllo.

Se trovi annunci del genere sul tuo sito, rimuovi immediatamente l’annuncio malevolo e l’account utente che l’ha inserito. Se l’annuncio viene da una rete pubblicitaria, disabilita temporaneamente gli annunci sul tuo sito e avvisa la rete in modo che possano rimuoverlo dal loro sistema.

6. Il tuo sito ha un improvviso calo delle prestazioni: si carica molto lentamente o dà errori di timeout.

Magari il tuo sito si carica, ma se è insolitamente lento o se si verificano timeout del server, la causa è probabilmente un sovraccarico del server. Questo potrebbe essere dovuto a un tentativo di hacking, a un plugin difettoso o a qualcos’altro sul tuo sito che grava sulle risorse del server.

7. Il tuo sito viene reindirizzato altrove.

Questa è un brutta notizia. Se provi a visitare il tuo sito e finisci su un sito diverso, il tuo sito è stato sicuramente hackerato. Gli hacker hanno bisogno di ottenere l’accesso ai file sul tuo server o al tuo account di registrazione del dominio.

Se sono riusciti ad accedere al tuo account di registrazione, possono aggiungere un reindirizzamento 301 alle tue voci DNS. Se hanno ottenuto l’accesso al tuo sito con una password da amministratori WordPress o con le tue credenziali FTP, potrebbero aggiungere del codice di reindirizzamento a diversi file sul tuo sito, inclusi i file index.php o wp-config.php.

8. I clienti ti contattano per addebiti non autorizzati.

Se usi WooCommerce o un altro sistema di eCommerce e ricevi lamentele su addebiti non autorizzati, potresti avere a che fare con una violazione dei dati. Qualcuno potrebbe aver hackerato il tuo sito o il tuo gateway di pagamento.

WooCommerce non memorizza numeri di carte di credito o codici di sicurezza sul tuo sito, ma altri dettagli come i nomi dei clienti, gli indirizzi e-mail e quelli fisici vengono salvati sul tuo database. Queste informazioni potrebbero essere utilizzate dagli hacker per rubare l’identità dei clienti o effettuare addebiti su carte di credito.

9. Ci sono account utente o credenziali FTP/SFTP sconosciuti.

Probabilmente non controlli regolarmente l’elenco dei tuoi account utente. Ma se gestisci un sito di grandi dimensioni che permette alle persone di registrare un account, dai un’occhiata all’elenco degli utenti nella tua bacheca di WordPress in cerca di account di spam. Se noti account di amministrazione, editor o gestori del negozio che non hai creato, il tuo sito potrebbe essere stato hackerato.

Gli account di spam vengono spesso creati da bot. Non sempre ottengono l’accesso a file principali, ma possono comunque causare gravi danni con dei commenti di spam che influiscono negativamente sulla tua reputazione, appesantiscono il tuo database e indirizzano i tuoi utenti a siti dannosi o malware.

Prest molta attenzione ai tuoi account di trasferimento file (FTP). Se hai assunto uno sviluppatore per creare il tuo sito e il lavoro tecnico che fai per mantenere il tuo sito è abbastanza limitato, forse non hai mai visto le tue credenziali FTP. Se non hai una copia di queste informazioni, le troverai nel tuo account di hosting. Idealmente, dovresti utilizzare il protocollo di trasferimento file sicuro (SFTP) anziché quello FTP.

L’accesso FTP al tuo sito è completamente non protetto, e trasferire dati sensibili è facilissimo per qualsiasi hacker. SFTP crittografa le informazioni in modo che i tuoi comandi, le credenziali e altri dati rimangano al sicuro.

Quando configuri il tuo account di hosting, di solito viene creato automaticamente un singolo utente SFTP. Se trovi più di un utente SFTP o un account FTP sconosciuto associato al tuo sito, questo è motivo di preoccupazione. Rimuovi gli account sconosciuti e cambia immediatamente le password dei tuoi account noti.

10. Hai ricevuto un avviso per un problema dal tuo plugin di sicurezza.

Se usi un plugin di sicurezza, ricevi un’e-mail se viene rilevata un’attività sospetta sul tuo sito. Se il tuo plugin di sicurezza include il monitoraggio dei tempi di inattività, riceverai un avviso anche se il tuo sito va offline. Questi avvisi possono aiutarti a identificare, diagnosticare e rispondere rapidamente a qualsiasi problema, dalle vulnerabilità dei plugin agli errori fatali e i tentativi di hacking.

11. Il tuo fornitore di hosting ti ha avvisato di un problema sul tuo sito.

Anche le aziende di hosting odiano gli hacker, lo spam e i server intasati, quindi tengono d’occhio eventuali problemi importanti sui siti dei loro clienti. Se il tuo server è sovraccarico o se il tuo fornitore riceve molte segnalazioni di abuso riguardanti il tuo dominio, è possibile che ti contattino. Se ricevi messaggi dal tuo fornitore riguardo a un problema con il tuo sito, indaga il prima possibile.

Perché il tuo sito è stato hackerato?

Se sei stato hackerato, probabilmente ti stai chiedendo perché. Può sembrare una cosa personale, e a volte lo è. Se gestisci un sito che tratta argomenti delicati, degli hacktivist potrebbero prenderti di mira. Forse un tuo dipendente sta approfittando del suo accesso per un vantaggio personale, o magari un ex dipendente scontento cerca vendetta.

Ma la maggior parte degli hacker non ha un grosso obiettivo e non ti sta prendendo di mira personalmente. Puntano bersagli facili per rubare denaro, raccogliere informazioni sensibili o anche per causare problemi solo per il gusto di farlo. Se lasci la porta d’ingresso di casa tua aperta tutto il giorno, tutti i giorni, non ti sorprenderebbe se qualcuno entrasse a rubare. Il tuo sito non è diverso. Le pratiche di sicurezza deboli sono la principale ragione per cui un sito viene hackerato.

Molte piccole imprese non considerano la sicurezza informatica una priorità, e non a caso il 43% degli attacchi informatici è diretto alle piccole imprese.

Le piccole imprese hanno di solito meno conoscenze o risorse per mantenere i loro siti sicuri e protetti. Anche le aziende più grandi che impiegano team di sicurezza vengono hackerate di tanto in tanto. Ma le milioni di piccole imprese che lasciano i loro siti non protetti sono le prede più facili, ed è per questo che gli hacker le prendono di mira.

Quali sono i cinque modi principali in cui un sito WordPress viene hackerato?

Ecco i cinque metodi principali usati dagli hacker per accedere al tuo sito:

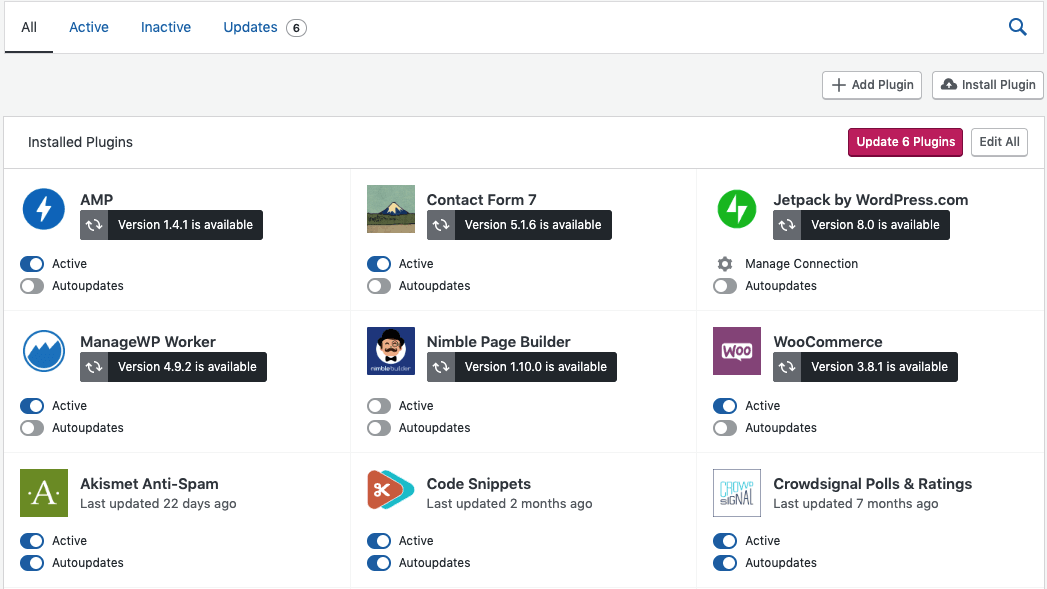

1. Plugin, core di WordPress e file del tema non aggiornati

Software e framework del sito non aggiornati sono tra i modi più popolari che un hacker usa per accedere al tuo sito. Visto che WordPress è usato dal 42% dei siti, non sorprende che siano bersagli comuni per gli hacker. Con 54.000 plugin gratuiti nella directory di WordPress, le opportunità per gli hacker di sfruttare plugin mal progettati, abbandonati o non aggiornati sono ampie.

Di solito, quando vengono rilasciate nuove versioni dei plugin per correggere una vulnerabilità di sicurezza, la vulnerabilità diventa pubblica. Non pubblicizzarla fino al rilascio della correzione impedisce agli hacker di sfruttare quelle informazioni, ma una volta rilasciata, gli hacker cercheranno di sfruttare quell’accesso secondario il più velocemente possibile.

Almeno il 33% dei siti WordPress usa software non aggiornato, lasciandoli esposti agli hacker che, dopo il rilascio della correzione, hanno le informazioni necessarie per entrare.

2. Vulnerabilità dagli attacchi di forza bruta

Gli attacchi di forza bruta usano dei software che provano diverse combinazioni di nomi utente e password fino a trovare quella corretta. Questi fattori possono aumentare le possibilità di un attacco di forza bruta sul tuo sito:

- Non limitare i tentativi di accesso. Se non imposti un limite ai tentativi di accesso, un hacker può provare un numero infinito di nomi utente e password. Questo potrebbe consentirgli di accedere al tuo sito (nel peggiore dei casi) o pesare sul tuo server a tal punto da farlo cadere (nel migliore dei casi).

- Password corte o facili da indovinare. Più corta è la tua password o meno tipi di caratteri vengono usati, più facile è violarla con un attacco di forza bruta. Ci sono tante persone che usano password come “123456” o “password”, quindi non è un caso che gli attacchi di forza bruta siano così comuni.

- Nessun CAPTCHA nel tuo modulo di accesso. I CAPTCHA vengono usati per verificare che chi tenta di accedere o di inviare un modulo sia un essere umano. Visto che la maggior parte degli attacchi di forza bruta viene eseguita da bot, i CAPTCHA sono molto efficaci nel prevenirli.

- Non usare l’autenticazione a due fattori. L’autenticazione a due fattori (2FA) usa misure di sicurezza aggiuntive oltre alla password per autenticare gli utenti. Potrebbe essere una domanda di sicurezza come “Qual è il nome del tuo primo animale domestico?”, un codice inviato all’indirizzo e-mail o al numero di telefono degli utenti o un’app di autenticazione di terze parti. Se non aggiungi questo livello extra di sicurezza al tuo sito, rendi molto più facile la vita all’hacker.

- Non avere una protezione dagli attacchi di forza bruta. Uno strumento di protezione dagli attacchi di forza bruta blocca automaticamente bot e persone sospette dall’accesso al tuo sito.

3. Hosting non sicuro

Se il tuo sito non ha un certificato SSL o usa FTP invece di SFTP per l’accesso a livello di server al tuo sito, il tuo hosting non è sicuro. L’hosting sicuro usa la crittografia Secure Socket Layer (SSL) per mantenere sicura la comunicazione tra il tuo sito e i browser. Gli ambienti di hosting condivisi possono anche indebolire la sicurezza del tuo sito. Se un altro sito sul tuo server viene violato, potrebbe essere attaccato anche il tuo sito.

4. Autorizzazioni dei file

I file del tuo sito hanno autorizzazioni associate con diversi livelli di accesso. Se le autorizzazioni dei file di WordPress sono impostate in modo errato, gli hacker potrebbero avere facile accesso a file importanti e dati sensibili.

5. Furto di password

Ogni anno vengono rubate decine di milioni di password. Se archivi le password nel tuo browser, potresti ricevere notifiche di violazione dei dati da Google. Google confronta le tue password archiviate per determinati siti con un elenco di violazioni dei dati conosciute e ti invia un avviso se trova le tue informazioni in un elenco di password trapelate. Non cambiare le password compromesse può portare facilmente a una violazione del tuo sito.

Come riparare un sito WordPress hackerato?

Non preoccuparti! Respira profondamente e mantieni la calma mentre segui questi passaggi per ripristinare il tuo sito e proteggerti da future violazioni.

Prima di decidere che si tratta di un hacker, ci sono alcune semplici verifiche che puoi fare per provare a risolvere i problemi del tuo sito:

- Aspetta qualche minuto e ricarica la pagina

- Cancella la cache e i cookie

- Svuota la cache DNS

- Riavvia il browser

- Riavvia il dispositivo

Se questi semplici passaggi non risolvono il problema, è il momento di fare ulteriori indagini.

1. Scopri cosa è successo

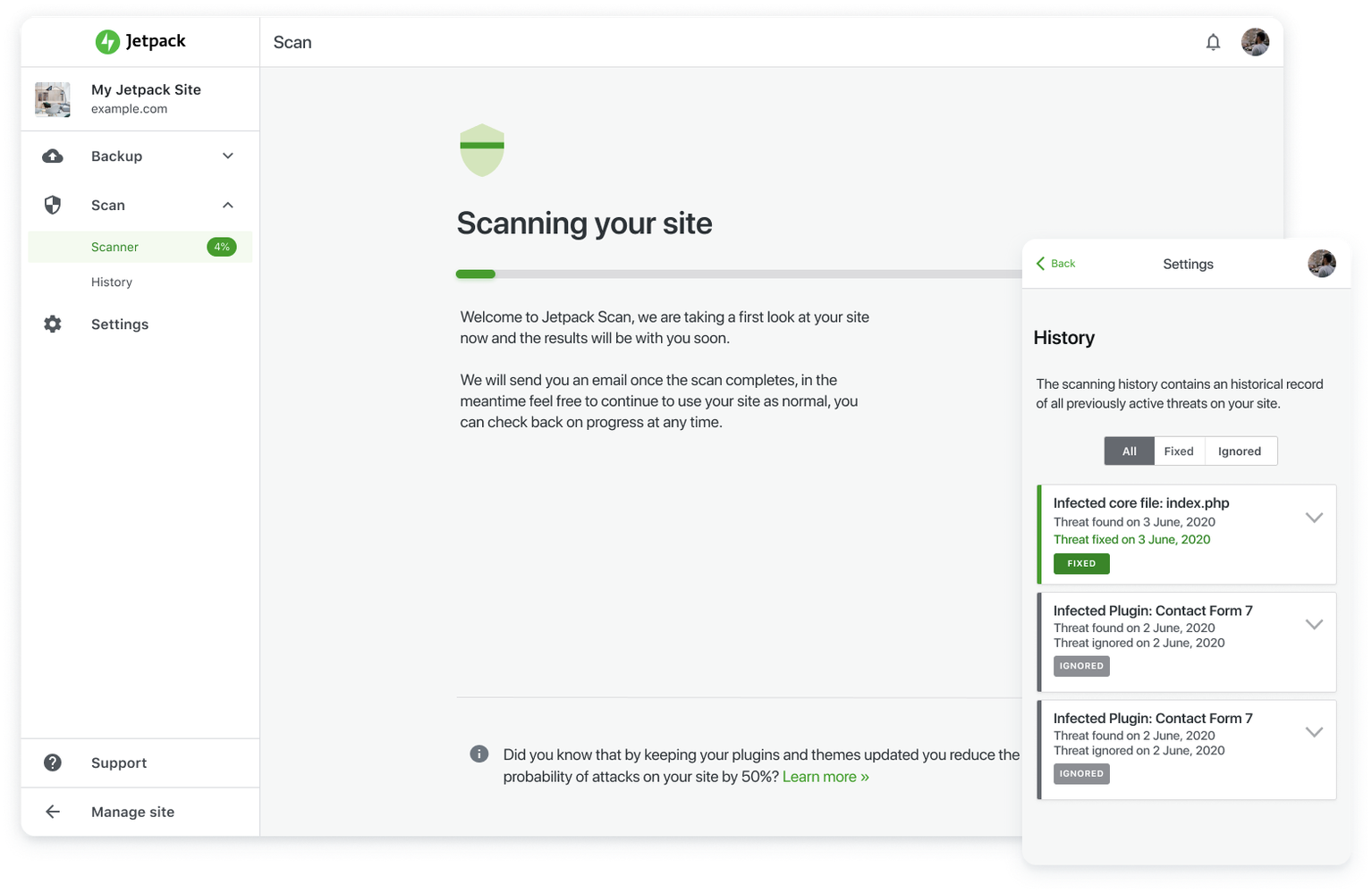

Se riesci ad accedere al tuo sito e hai un plugin di sicurezza WordPress per monitorare l’attività (come il log attività di Jetpack), controlla chi si è connesso e quando, e cosa ha modificato.

Questo può aiutarti a capire quali file sono stati compromessi, e quali account utente ripristinare. Prendi nota di tutto quello che ti sembra sospetto.

Se il tuo plugin di sicurezza non ha un log attività, non hai un plugin di sicurezza o non riesci ad accedere al tuo sito, contatta il tuo fornitore di hosting e chiedigli di controllare i log degli errori del server. Il loro team di supporto tecnico potrebbe non essere in grado di individuare esattamente che cosa succede, ma dovrebbe essere in grado di valutare almeno se il problema proviene dal server, dai tuoi plugin, da un file .htaccess o .wp-config configurato male o da un hack del sito.

Se il problema è legato al software o al server, scopri come risolvere problemi su WordPress. Se si tratta di una violazione, allora è il momento di ripulire e ripristinare il tuo sito.

2. Usa uno scanner anti-malware e ripara il tuo sito

Esistono molti ottimi scanner per rilevare malware, codice iniettato, file di core modificati o altre cose che suggeriscono che si tratta di un hacker. Analizza i tuoi log di attività o gli errori in cerca di file che ti insospettiscono.

Un buono scanner WordPress sarà anche in grado di riparare eventuali problemi. Un vantaggio di Jetpack Scan è che offre correzioni con un clic per la maggior parte dei problemi di malware noti. E proteggerà il tuo sito WordPress con scansioni regolari di malware.

Se non hai uno scanner di malware e non riesci ad accedere al tuo sito per installarne uno, puoi provare a usare uno scanner web gratuito come PCrisk. Non sarà in grado di rimuovere il malware, ma ti aiuterà almeno a identificare se il tuo sito è infetto, in modo che tu possa tentare di rimuovere il malware manualmente.

3. Ripristina da un backup, se possibile

Se non riesci a rimuovere il malware o non sei sicuro che il tuo sito sia stato completamente privo di infezione, puoi ripristinare un backup. Probabilmente il tuo fornitore di hosting conserva backup del tuo sito o forse usi un plugin di backup WordPress come Jetpack Backup. Jetpack conserva più copie dei tuoi file di backup sui server sicuri che WordPress usa per i propri siti: non solo sono protetti da infezioni, ma possono anche essere ripristinati se il tuo sito diventa inattivo.

Il ripristino da backup non è infallibile. Sebbene la parte più importante sia riprendere il controllo, ripristinare il tuo sito e rimuovere tutte le tracce dell’hacker, potresti comunque perdere alcuni dati significativi. Se non sai da quanto tempo il tuo sito è stato hackerato, è possibile che anche i tuoi backup siano compromessi.

Se gestisci un sito di eCommerce e hai ordini dei clienti archiviati nel tuo database, tornare a un backup precedente (a meno che tu non abbia i backup in tempo reale di Jetpack) potrebbe cancellare centinaia di ordini che non hai ancora smaltito. Potresti anche perdere recensioni dei clienti, articoli del blog ed eventuali modifiche importanti al sito fatte tra il momento dell’hack e il backup che stai usando.

Se non hai backup del tuo sito o se sono tutti compromessi, non devi perdere le speranze. Anche se devi ricreare il tuo sito da zero, puoi usare Wayback Machine per immagini del tuo sito. Anche se non ripristina i file, potresti essere comunque in grado di recuperare gran parte dei contenuti.

4. Reimposta tutte le password ed elimina gli account utente sospetti

La semplice rimozione del malware o il ripristino a una versione precedente del tuo sito non sarà sufficiente per mantenere la sicurezza. Indipendentemente da tutto, reimposta SEMPRE TUTTE le tue password e le password degli altri utenti di alto livello dopo che il tuo sito è stato hackerato. Usa il pulsante “password suggerita” nella pagina del profilo di WordPress per scegliere password lunghe, complesse e difficili da indovinare. Hai paura di dimenticare la combinazione? Prova un gestore di password come LastPass o 1Password.

Se il tuo log attività mostra accessi sospetti, rimuovi quegli account. Se trovi account utente estranei o che sembrano spam, indipendentemente dal loro livello di accesso, è meglio eliminarli. Anche se un hacker ha usato un particolare account, non significa che non ne abbia creato altri per tornare.

5. Chiedi agli esperti

Alcuni hack sono più complessi, non possono essere risolti da uno scan automatico del sito e vanno oltre le capacità dell’utente medio. Potrebbero coinvolgere sistemi intricati di codice iniettato o regole di accesso che possono nascondersi in file diversi.

Se hai la sensazione di aver fatto tutto il possibile ma il tuo sito è ancora compromesso, forse è una buona idea chiedere agli esperti. Se non conosci nessuno, assumi un esperto WordPress da Codeable.

6. Aggiorna il tuo software

Dato che la maggior parte degli hack di WordPress sfrutta vulnerabilità nel software non aggiornato, è importante scaricare le ultime versioni dei tuoi plugin, del tema e del core di WordPress sul tuo sito il prima possibile.

Prima di iniziare l’aggiornamento, fai un backup completo. Quando il backup viene completato con successo, aggiorna prima il core di WordPress, poi i tuoi plugin e infine il tuo tema.

Nota bene: se usi WooCommerce, aggiorna sempre prima le estensioni di WooCommerce, e poi aggiorna WooCommerce.

7. Invia nuovamente il tuo sito a Google

Se il tuo sito è stato bloccato da Google, invia di nuovo il tuo sito ripulito per ripristinare il tuo buon nome. Saprai di essere stato bloccato se compare un avviso accanto al tuo sito nei risultati di ricerca o se non appari più nelle ricerche in cui comparivi prima. Tieni presente, però, che potrebbero esserci anche altre ragioni per cui non appari più nei risultati di ricerca.

Per rimuovere il tuo sito da questa lista, usa Google Search Console e richiedi un controllo.

Come prevenire l’hacking di un sito WordPress?

Prevenire un hack è sempre meglio che risolvere il problema dopo che è già successo. Assicurati che il tuo sito WordPress sia protetto seguendo questi consigli:

1. Usa un plugin per la sicurezza.

I plugin per la sicurezza usano una serie di misure per aiutare a proteggere il tuo sito dagli hacker. Alcuni ti avviseranno anche di attività sospette o tempi di inattività. Jetpack Security ti dà funzionalità essenziali come:

- Backup in tempo reale

- Scansione in tempo reale

- Prevenzione dello spam

- Un firewall per applicazioni web (WAF) per proteggere il tuo sito ininterrottamente

- Log delle attività

- Monitoraggio dei tempi di inattività

- Protezione dagli attacchi di forza bruta

Con un plugin di sicurezza non hai bisogno di avere competenze tecniche per proteggere il tuo sito, e puoi dedicare più tempo alla creazione di contenuti, alle vendite o rilassarti un po’.

2. Mantieni aggiornato WordPress, i plugin e il tema

Aggiornare il software dopo un attacco hacker è un ottimo modo per chiudere le porte di accesso al tuo sito, ma farlo una sola volta non è sufficiente. Dovrai continuare a mantenere tutto aggiornato il più possibile. Puoi farlo monitorando e aggiornando manualmente il software regolarmente, sfruttando la funzionalità di aggiornamento automatico di Jetpack o verificando se il tuo fornitore di hosting offre aggiornamenti automatici.

Anche se mantenere il software aggiornato migliorerà la sicurezza del tuo sito, gli aggiornamenti possono talvolta causare conflitti tra plugin o temi. Verifica regolarmente che il tuo sito funzioni correttamente.

3. Rafforza la sicurezza del login e dei moduli

Proteggere il modulo di accesso, il modulo di contatto e il modulo di invio commenti è una delle cose più semplici da fare per evitare attacchi di forza bruta e spam nei commenti. Ecco alcuni modi per mantenere sicuri e protetti i tuoi moduli:

- Limita i tentativi di accesso. Se blocchi gli utenti per un certo periodo di tempo dopo diversi tentativi di accesso, impedirai la maggior parte degli attacchi di forza bruta.

- Richiedi password più sicure. Richiedi agli utenti di creare password più lunghe, di almeno 16 caratteri e una combinazione di lettere minuscole e maiuscole, numeri e caratteri speciali. Più lunga e complessa è la password, più difficile sarà scoprirla.

- Usa un CAPTCHA su tutti i moduli. I CAPTCHA aiutano a verificare che gli utenti siano umani. Non solo svolgono un ottimo lavoro nel prevenire attacchi di bot, ma possono anche contribuire a mitigare lo spam nei commenti.

- Richiedi l’autenticazione a due fattori per tutti gli utenti. Almeno per gli account amministrativi o quelli con accesso a informazioni sensibili, come i clienti, dovresti richiedere l’autenticazione a due fattori.

- Usa un plugin anti-spam. Jetpack Anti-spam usa Akismet, la più robusta soluzione anti-spam per WordPress. Anche se lo spam nei commenti non rappresenta lo stesso livello di rischio di un accesso a dati di livello amministrativo, può comunque essere un grosso rischio per la sicurezza e la reputazione. Eliminare o ridurre notevolmente lo spam nei commenti è semplice come un’installazione Jetpack. Basta un clic.

4. Cambia fornitore di hosting o ambiente

Non dovresti mai risparmiare sull’hosting del tuo sito. Un pacchetto di hosting di alta qualità ti aiuterà a proteggere il tuo sito con firewall, certificato SSL, monitoraggio di sistema e configurazione ottimizzata per WordPress.

Se sei su un ambiente di hosting condiviso che è la causa dei tuoi problemi, ma ti piace comunque il tuo attuale fornitore, puoi informarti sulle opzioni di hosting cloud, VPS o server dedicato.

5. Effettua i tuoi backup automatici

Anche se il tuo pacchetto di hosting include i backup, generare backup esterni non è una cattiva idea. La maggior parte degli host effettua solo backup giornalieri o settimanali e li conserva per 30 giorni. E se vengono salvati con il tuo host, potrebbero essere compromessi insieme al tuo sito.

Se usi un plugin di backup WordPress separato come Jetpack Backup, i tuoi file vengono archiviati separatamente dall’host, hai un controllo più dettagliato su quali parti del tuo sito vengono ripristinate, i backup vengono conservati per un anno e puoi occuparti di tutto da qualsiasi luogo con l’app mobile di Jetpack.

Lo strumento completo per la prevenzione e il ripristino

Un buon plugin di sicurezza può prevenire la maggior parte degli attacchi più comuni e persino aiutarti a risolvere i problemi se sei già stato colpito. Jetpack è stato progettato per coprire tutte le basi più importanti e darti un modo intuitivo e affidabile per sistemare le cose in caso di emergenza.

Il team di supporto di Jetpack, composto da Happiness Engineer, ama aiutare i proprietari di siti a superare i problemi e a sconfiggere i criminali informatici. È proprio questo approccio che ha portato Jetpack a diventare uno dei plugin WordPress più popolari di tutti i tempi.

Proteggi il tuo sito WordPress con la sicurezza di Jetpack.

Domande frequenti sull’hacking di WordPress

Con quale frequenza vengono hackerati i siti WordPress?

Anche se non ci sono statistiche concrete su quanti siti WordPress vengano hackerati, ogni giorno, globalmente, vengono hackerati 30.000 siti su tutte le piattaforme. Dal momento che WordPress è usato da quasi il 40% dei siti, è plausibile che 10-12.000 siti WordPress vengano hackerati ogni giorno.

Quali sono i tipi di attacchi più comuni?

- Truffa. Viene usata principalmente dagli hacker su annunci online o reti pubblicitarie. Si fingono un brand fidato, ma il link dell’annuncio reindirizza i visitatori a un sito maligno che cerca di rubare informazioni, indurli a fare acquisti fraudolenti o scaricare malware sui loro dispositivi.

- Iniezione SQL. Questa tecnica è usata dall’hacker per caricare comandi SQL su un sito per rubare o alterare i dati del server, di solito a scopo di furto di identità, per effettuare transazioni illegali con informazioni finanziarie o semplicemente per distruggere l’intero database di qualcuno. Questi attacchi vengono comunemente effettuati tramite moduli web non sicuri, cookie o altre informazioni inserite dall’utente che non sono state convalidate.

- Stuffing delle credenziali. Di solito eseguito da bot, lo stuffing delle credenziali usa un elenco di nomi utente e password rubati per effettuare automaticamente tentativi di accesso al tuo sito. L’obiettivo è accedere al tuo sito quel che basta per avviare transazioni non autorizzate, rubare informazioni personali, reindirizzare i visitatori a siti dannosi o usare il tuo sito per inviare in massa e-mail di phishing. Scopri di più su questo attacco alla sicurezza informatica nella nostra guida su cosa è lo stuffing delle credenziali e come prevenirlo.

- Clickjacking. Con il clickjacking, un hacker usa del codice per creare più livelli di contenuto con l’intento di spingere gli utenti a fare clic su qualcosa in modo involontario. Magari gli utenti pensano di fare clic sul link della tua pagina Informazioni, ma in realtà stanno facendo clic su un link nascosto che li porta a un sito maligno. Gli hacker possono anche utilizzare questa tecnica per rubare password creando moduli “invisibili” sopra quelli legittimi. Gli utenti penseranno di accedere a uno dei propri account quando, in realtà, stanno inviando queste informazioni direttamente a un hacker.

- Cross-site scripting (XSS). Questo è simile all’iniezione SQL, nel senso che usa gli stessi punti di ingresso: moduli non sicuri e altre informazioni inserite dall’utente non convalidate, ma il codice che viene iniettato è JavaScript o HTML e talvolta VBScript o Flash.

- Attacchi Man-in-the-middle. Questi attacchi di solito avvengono in spazi pubblici perché gli hacker utilizzano router non sicuri per intercettare i dati durante la trasmissione. Possono utilizzare questa tecnica per acquisire nomi utente, password, registri finanziari e altre informazioni personali per prendere di mira i tuoi siti e qualsiasi altro account per cui abbiano ottenuto informazioni.

- Attacchi DDoS e di forza bruta. Gli attacchi distribuiti alla rete (DDoS) coinvolgono l’invio di un elevato volume di richieste a un sito nel tentativo di farlo andare in crash. Gli attacchi di forza bruta sono un tipo di attacco DDoS che prova diverse combinazioni di nomi utente e password nel modulo di accesso del tuo sito nel tentativo di accedere. Ciò creerà un elevato volume di richieste e, se non viene individuato e fermato, può causare un sovraccarico del tuo server e l’interruzione della risposta.

- DNS hijacking. Questo metodo viene spesso usato con l’intento di reindirizzare il tuo sito a un sito diverso (spoofing DNS). Con il DNS hijacking, un hacker ottiene l’accesso al tuo registrar o al tuo nameserver attivo e indirizza il tuo indirizzo IP o usa reindirizzamenti a siti dannosi.

Quali sono le conseguenze se il mio sito WordPress viene hackerato?

Se sul tuo sito non c’è nulla di particolarmente importante o se l’hack non influenza in alcun modo le prestazioni, perché dovresti preoccuparti se il tuo sito viene hackerato?

Anche se l’hack non sta danneggiando direttamente te o il tuo sito, avrà un impatto su altre persone. Potresti non accorgertene, ma un hacker potrebbe prendere informazioni personali dai tuoi visitatori per rubare le loro identità, reindirizzarli a siti che scaricano malware sui loro dispositivi o usare i tuoi server per inviare spam o contenuti pericolosi a persone di tutto il mondo.

Potrebbe non influenzarti immediatamente, ma potrebbe causare il blocco del tuo sito o la rimozione del tuo sito dal server da parte del tuo fornitore di hosting. Se l’hacker causa danni a un utente del tuo sito, potresti essere ritenuto responsabile se la persona danneggiata presenta una denuncia per negligenza nei tuoi confronti.

Come posso denunciare un hacker alle autorità?

La maggior parte dei crimini informatici sono difficili da perseguire. L’hacker potrebbe trovarsi in un altro paese o il valore dei danni potrebbe essere troppo basso per far sì che le autorità diano la priorità al caso. Se ti trovi negli Stati Uniti, l’FBI consiglia di segnalare il crimine a loro. Più denunce vengono presentate, maggiori sono le possibilità che possano costruire un caso. Se sai chi è l’hacker, ad esempio un dipendente o una persona conosciuta, potrebbe essere più facile per l’FBI intervenire.